Wie bereiten Piratengruppen „Crack“ für Spiele zu?

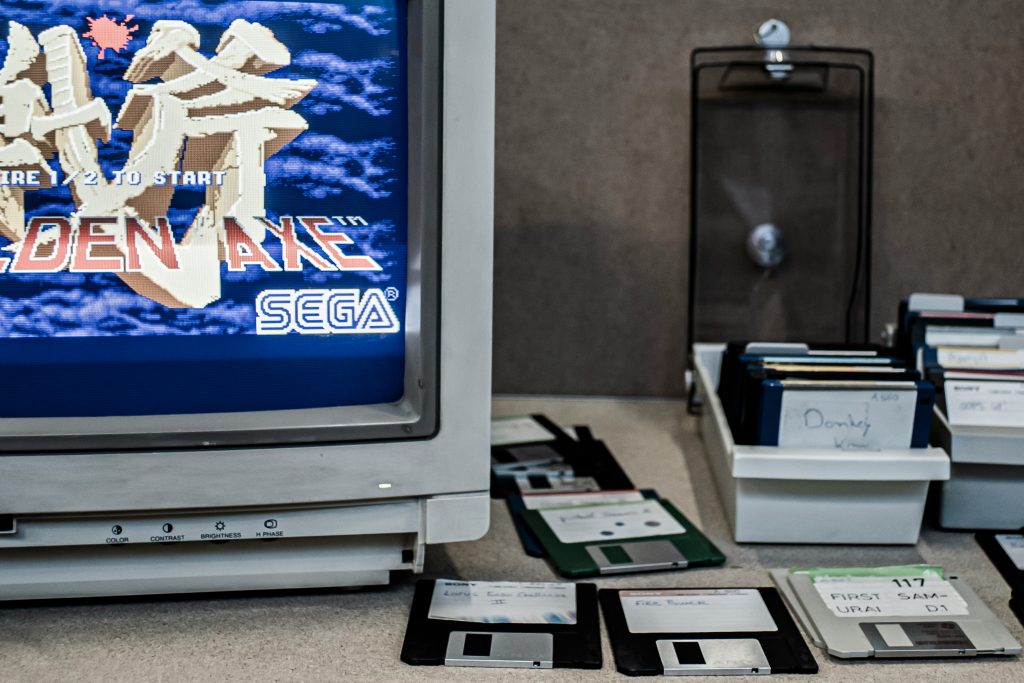

Ich erinnere mich an die Zeiten, als meine Freunde und ich Spiele auf 5,25-Zoll-Disketten tauschten. Jede Kopie war ein Schatz, doch bald tauchten Kopierschutzmechanismen auf, die unautorisiertes Kopieren verhindern sollten. Bereits in den 1980er-Jahren entbrannte ein Kampf zwischen den Entwicklern, die die ersten Kopierschutzmechanismen einführten, und jungen Computerbegeisterten, den sogenannten Crackern, die ihr Wissen unter Beweis stellen wollten, indem sie diese Schutzmaßnahmen umgingen.

Disketten und die ersten Risse

Die ersten Formen des Softwareschutzes waren oft recht simpel, zumindest nach heutigen Maßstäben. Spieleentwickler nutzten verschiedene Tricks auf Magnetdisketten, um das einfache Kopieren zu verhindern, beispielsweise nicht standardisierte Aufzeichnungsformate, defekte Sektoren oder sie legten dem Spiel physische Hilfsmittel (speziell farbige Seiten im Handbuch) bei und verlangten vom Spieler, beim Spielstart ein bestimmtes Wort aus diesen Materialien einzugeben. Der legendäre Slogan jener Zeit lautete: „Kopiere diese Diskette nicht!“, obwohl er von jungen Enthusiasten, mich eingeschlossen, selten befolgt wurde.

Trotz der Bemühungen der Herausgeber fanden Piraten schnell Wege, diese Schutzmechanismen zu umgehen. Oftmals entdeckten sie rasch eine Stelle im Programm, an der das Spiel eine Überprüfung durchführte (beispielsweise die Eingabe des richtigen Wortes aus der Anleitung) und veröffentlichten einen Crack – eine modifizierte Version des Spiels, die diese Überprüfungen nicht mehr enthielt. Bereits 1985 bemerkte der Experte Laind Huntsman: „Kein Schutzsystem bleibt länger als ein paar Monate wirksam“, was die rücksichtslose Effektivität der Bemühungen der jungen Hacker eindrucksvoll unterstreicht.

Das Spiel Dungeon Master auf der Amiga 500-Konsole war damals eines der wenigen Beispiele, das fast ein Jahr lang durchhielt, bevor es Hackern gelang, eine Umgehungslösung zu finden.

Bereits in den 1980er-Jahren entstanden Piratengruppen (sogenannte Warez-Gruppen), die miteinander wetteiferten, wer als Erster ein neues Spiel knacken würde. Diese Cracker operierten von den Kinderzimmern ihrer Eltern oder den Computerräumen der Schule aus und lernten zunächst durch eigene Versuche und Fehler. Ihre Motivation war nicht finanzieller Gewinn, sondern Prestige. Es ging ihnen darum, ihre technische Überlegenheit zu demonstrieren und die Herausforderung anzunehmen, den Kopierschutz selbst zu überwinden. Wenn ihnen dies gelang, integrierten sie stolz ihren Namen in das Spiel, in Form einer kurzen Animation oder eines Startbildschirms mit dem Spitznamen der Gruppe. So entstanden die berühmten Cracktroys (ein Kofferwort aus Crack und Intro), kurze grafische Einführungen mit Musik, Logos und Begrüßungen, die die Raubkopie des Spiels begleiteten. Dieses farbenfrohe digitale Graffiti wurde von anderen Computerbegeisterten bewundert, und mit der Zeit entwickelte sich daraus sogar die Demoszene – künstlerisches Programmieren unabhängig von illegaler Piraterie.

TRIAD, Eagle Soft, Fairlight, Bonzai, Laser... Das sind die Namen von Piratengruppen, an die Sie sich vielleicht aus Ihrer Kindheit erinnern.

Streng genommen arbeiteten Cracker in den 1980er Jahren fast blind. Die ersten Cracks entstanden durch Experimentieren. Sie nutzten Hexadezimaleditoren oder einfache Debugger, um den Maschinencode des Spiels zu untersuchen und den Teil des Programms zu finden, der den Kopierschutz implementierte. Da ihnen der Quellcode natürlich nicht zur Verfügung stand, griffen sie auf Disassemblierung zurück, also die Umwandlung des Maschinencodes in Assemblersprache.

Manchmal luden sie das Spiel einfach in den Speicher und nutzten einen sogenannten Monitor – ein Programm zum Anzeigen und Bearbeiten des Speicherinhalts, das auch Assembler-Befehle ausgeben konnte. Sobald sie eine Stelle entdeckten, an der das Spiel beispielsweise prüfte, ob die Diskette original war, wurde diese Bedingung entfernt oder umgekehrt. Am häufigsten wurde die unerwünschte Prüfung einfach übersprungen. Im Maschinencode ersetzten sie den bedingten Sprungbefehl so, dass das Programm unabhängig von der Prüfung immer weiterlief. Dies gelang durch kleine Korrekturen von wenigen Bytes. Oft fügten sie anstelle eines Sprungs einen überflüssigen NOP-Befehl (No-Operation) ein oder änderten den Maschinencode so, dass der Programmzweig in die richtige Richtung führte. Fast alle klassischen Cracks basieren auf diesem Prinzip: einen kritischen Teil des Spielcodes so zu verändern, dass der Kopierschutz nicht greift und das Spiel ungehindert läuft. Wer Assembler beherrschte, konnte damals mit etwas Übung schnell ein erfolgreicher Cracker werden.

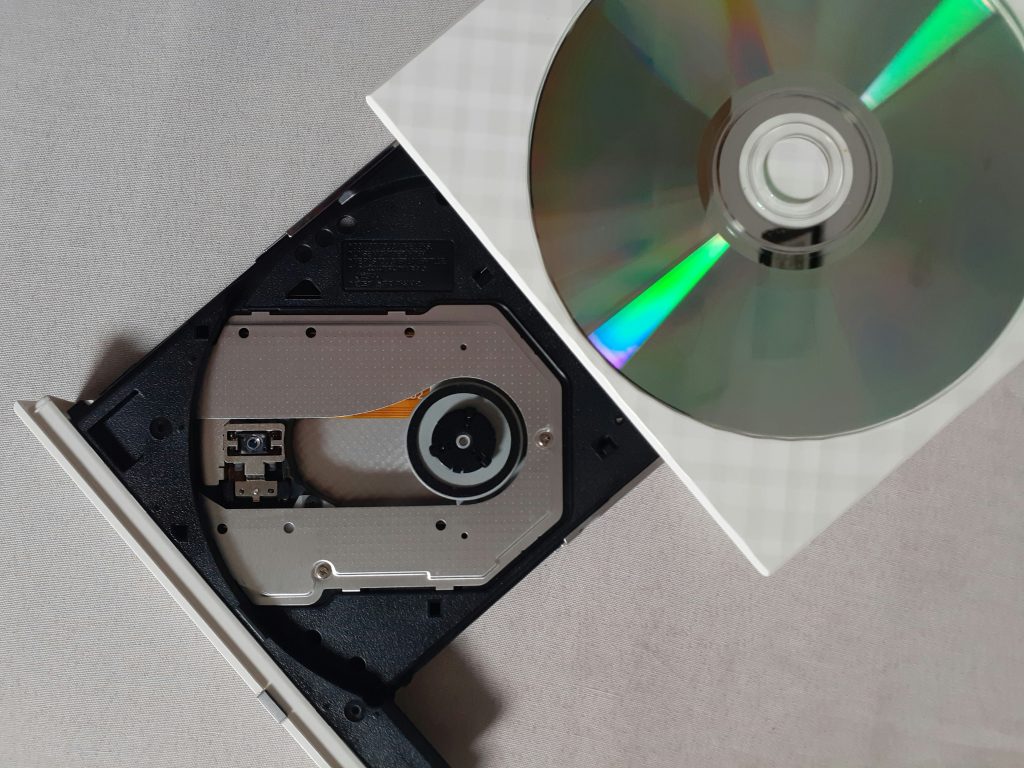

Die 1990er Jahre waren die Jahre der ersten Personalcomputer und besserer Schutzmaßnahmen.

Mit Beginn der 1990er-Jahre veränderte sich die Spielewelt. PCs wurden zur beliebten Spieleplattform, und die Spiele wurden immer größer. Anstelle von Disketten verbreiteten sich Spiele nun auf CD-ROMs, was neue Kopierschutzmechanismen mit sich brachte. Einer davon war die einfache CD-Prüfung. Das Spiel überprüfte beim Start, ob die Original-CD im Laufwerk war. Piraten reagierten mit sogenannten „No-CD“-Cracks, die die ausführbare Datei des Spiels so veränderten, dass diese Medienprüfung nicht mehr nötig war. Eine der beliebtesten Seiten, auf der man damals Crack-Dateien fand, war gamecopyworld.com, die fast zwei Jahrzehnte lang unverändert existierte. Der Vorgang war so einfach, dass jeder, der wusste, wie man die crack.exe-Datei kopiert und einfügt, Raubkopien spielen konnte.

Gleichzeitig tauchten Seriennummern (Produktnummern) auf, die der Benutzer bei der Installation eingeben musste. Diese Schlüssel waren der erste Versuch, das Spiel an den rechtmäßigen Käufer zu binden. Doch auch hier fanden Piraten schnell einen anderen Weg. Anstatt das Programm zu reparieren, entschlüsselten sie mitunter lieber den Algorithmus für gültige Seriennummern. So entstanden Keygens, kleine Programme, die gültige Seriennummern für Spiele oder Software generieren konnten. Dazu musste der Cracker den Teil des Codes entschlüsseln, der den Schlüssel überprüfte, und die mathematische Formel oder Logik für den korrekten Schlüssel ermitteln.

Keygens waren oft kleine Kunstwerke. Neben ihrer grundlegenden Funktion (dem Generieren von funktionierenden Keys) besaßen sie auch eine ästhetische Note. Viele boten interessante Grafikeffekte und 8-Bit-Musik, ähnlich wie Produkte der Mini-Demoszene. Je nach Autor wurden sie in verschiedenen Sprachen geschrieben, von Assembler bis C++.

Mit der Verbreitung des Internets Ende der 1990er-Jahre entstand auch eine globale Infrastruktur für Softwarepiraterie. Über BBS-Server (Bulletin Board Systems) und frühe Internetkanäle (FTP-Server, IRC) verbreiteten sich Cracks und Raubkopien von Spielen noch schneller und weiter.

Piratengruppen wie Razor 1911, Skid Row, Reloaded und andere sind unter Gamern fast schon legendär geworden. Hunderttausende weltweit haben ihre Signatur auf illegal erworbenen Spielen entdeckt. Obwohl diese Gruppen im Untergrund operierten, erarbeiteten sie sich einen Ruf, der mit dem einer Rockband in der Musikszene vergleichbar ist. Für viele junge Gamer waren diese Piratengruppen sogar größere Helden als die Spieleentwickler selbst. Ich erinnere mich noch gut an die NFO-Dateien (Textdateien), die den Raubkopien beilagen. Sie waren voll von ASCII-Kunst, humorvollen Botschaften und stolzen Bekundungen darüber, wer das Spiel erfolgreich geknackt hatte. Man konnte daraus erkennen, welches Team hinter einem bestimmten Produkt steckte und wie ausgeklügelt der Schutz war, den sie überwunden hatten.

In dieser Zeit wurden die Schutztechniken immer ausgefeilter. Neben einfachen Echtheitsprüfungen der CDs griffen die Publisher auf robustere Lösungen zurück. Professionelle DRM-Bibliotheken wie SafeDisc (von Macrovision, um 1998) und SecuROM (unter der Schirmherrschaft von Sony DADC) entstanden. Diese Schutzmechanismen integrierten spezielle Routinen in den Programmcode des Spiels, die das Vorhandensein der Original-CD anhand digitaler Signaturen oder sogar physischer Unregelmäßigkeiten überprüften, die eine Kopie nicht nachbilden konnte.

Anfangs waren diese Schutzmechanismen für Cracker relativ vorhersehbar. Da die Entwickler sie nicht häufig aktualisierten, ging man davon aus, dass ein Team, sobald es die Funktionsweise des Schutzes entschlüsselt hatte, ein automatisches Crack-Tool entwickeln könnte, das denselben Schutz für alle nachfolgenden Spiele entfernte.

Natürlich hielt dieser Zustand nicht lange an. Gegen Ende des Jahrzehnts und zu Beginn des neuen Jahrtausends wurden die Schutzmechanismen immer dynamischer und komplexer. Publisher und Entwickler von DRM erkannten, dass sie die Schutzmaßnahmen ständig anpassen mussten, um Hackern das Leben schwer zu machen. Daher aktualisierten sie SafeDisc/SecuROM mit jedem größeren Spiel, fügten neue Prüfebenen hinzu und setzten aggressivere Methoden ein, wie die Verschlüsselung von Codeabschnitten und die Komprimierung ausführbarer Dateien (mithilfe sogenannter Packer). Dadurch wurde das Spiel in eine Art Hülle verpackt, was es erschwerte, den Schutzcode zu finden.

Internet, DRM und immer schwierigere Probleme

Vor etwas mehr als zwanzig Jahren erhielten wir schnelleres Internet und den massenhaften Austausch von Raubkopien über Netzwerke wie Napster, eDonkey, eMule, BitTorrent und ähnliche. Gleichzeitig erreichten die Kopierschutzmechanismen für Spiele ein neues Niveau. Der Begriff DRM (Digital Rights Management) tauchte auf und bezeichnet eine ganze Reihe von Technologien zur Kontrolle der Nutzung digitaler Inhalte. Für PC-Spiele bedeutete dies noch stärkere Schutzmechanismen, die nicht nur die Datenträger (CD/DVD), sondern auch die Software selbst betrafen. SafeDisc und SecuROM wurden weiterentwickelt, doch parallel dazu erschien das berüchtigte StarForce – ein russischer Kopierschutz, der im ersten Jahrzehnt des Jahrtausends als einer der am schwersten zu knackenden galt.

StarForce erlangte unter Gamern und Piraten fast schon Legendenstatus. Es wurde als Treiberpaket im System implementiert, das tief ins Betriebssystem eindrang und den Zugriff auf Laufwerk und Spiel kontrollierte. Während SafeDisc beispielsweise nur einige wenige versteckte Sektoren einer CD überprüfte, ging StarForce bis an die Grenzen des Machbaren. Von der Überprüfung auf Leseverzögerungen des optischen Laufwerks (die ein Disk-Image auf einem virtuellen Laufwerk nicht ohne Weiteres nachbilden konnte) bis hin zur Installation versteckter Treiber, die das Spiel bei verdächtigen Störungen am Starten hinderten. Ich erinnere mich, dass sich Gamer beschwerten, StarForce habe selbst auf legalen Systemen Probleme verursacht. Es handelte sich um einen sehr invasiven Schutz, der Systeme verlangsamte und eine Internetaktivierung erforderte, was damals neu war.

Für Cracker stellte die Einführung von StarForce eine echte Herausforderung dar und war womöglich die erste ernsthafte Bedrohung für Spiele, die lange Zeit unknackbar blieben. Der erste erfolgreiche Knackpunkt für den StarForce-Schutz konnte erst nach monatelanger Arbeit erreicht werden. Der Autor eines der ersten StarForce-Cracks benötigte dafür mehrere Monate intensiver Analyse und Programmierung.

Einige mit StarForce ausgestattete Spiele (u. a. von Ubisoft) kursierten im Internet als „Disk-Image“, das man mit Tools wie Daemon Tools oder Alcohol 120% einbinden und mit speziellen Tricks umgehen musste, beispielsweise durch Booten von einem bestimmten IDE/SATA-Laufwerk oder durch Abschalten von Festplatten. Es gab eine Zeit, in der kein einfacher Crack verfügbar war, sondern nur Anleitungen für unausgereifte Lösungen, um StarForce zu umgehen. Doch mit der Zeit verlor StarForce an Bedeutung.

Wie gehen Cracker mit solch anspruchsvollen DRM-Systemen um? Die Antwort liegt in immer ausgefeilteren Methoden und Werkzeugen für Reverse Engineering. Vor Jahrzehnten dominierten Code-Disassemblierungswerkzeuge. SoftICE war unter Crackern sehr beliebt und wurde später von OllyDbg abgelöst. Zusätzlich etablierte sich der legendäre IDA Pro (Interactive Disassembler), der in Kombination mit seinem „Hex-Rays“-Dekompilermodul eine detaillierte statische Analyse ermöglichte. Damit ließ sich Maschinencode in Pseudo-C-Code zurückverwandeln, was beim Verständnis komplexer Schutzmechanismen sehr hilfreich war.

Die am häufigsten von modernen Crackern verwendeten Werkzeuge sind IDA Pro (mittlerweile auch als Open Source unter dem Namen Ghidra verfügbar) für Disassemblierung und Analyse sowie Debugger wie OllyDbg und dessen moderner 64-Bit-Nachfolger x64dbg für dynamisches Programm-Tracing. Mithilfe dieser Tools durchläuft der Cracker den Quellcode des Spiels Zeile für Zeile, bis er die Stelle findet, die die Schutzprüfungen durchführt. Dort greift er dann in den Code ein (beim Debuggen üblicherweise im Speicher) und testet die Änderungen, um zu sehen, ob sie den Schutz aufheben.

Sobald ein minimaler Satz an Korrekturen gefunden wurde, die den Kopierschutz deaktivieren (z. B. das Überspringen der Seriennummernprüfung, das Deaktivieren der Disc-Prüfung oder das Aufheben der Zeitbegrenzung der Testversion), werden diese Änderungen geschrieben. Ein „Patch“ oder ein kleines Programm wird erstellt, das dieselben Änderungen am Originalspiel für andere Benutzer vornimmt. Dies ist der Kern des Cracks. Der Patch ändert nur wenige Bytes in der ausführbaren Datei des Spiels, aber diese Bytes entscheiden darüber, ob das Spiel eine Authentifizierung erfordert oder ohne Einschränkungen läuft. Der Vorteil von Patch-Cracks liegt in ihrer geringen Größe (nur wenige Kilobyte), da sie nicht das gesamte Spiel enthalten, sondern nur eine Korrektur des Maschinencodes an den Stellen, an denen der Kopierschutz aktiv war.

Da die Entwickler von Kopierschutzsystemen wussten, dass Cracker ihre Mechanismen nach und nach entschlüsselten, begannen sie zwischen 2005 und 2010, immer mehr Tricks in ihren Schutzcode einzubauen, um die Verwendung der oben genannten Tools zu erschweren. Die Schutzmechanismen erkannten, ob sie in einem Debugger ausgeführt wurden (und verhielten sich in diesem Fall anders oder wurden gar nicht ausgeführt). Selbstüberprüfungscode wurde entwickelt. Das Programm überprüfte seinen eigenen Code an Hunderten von Stellen auf Modifikationen und gab bei einer festgestellten Abweichung eine Fehlermeldung aus oder deaktivierte stillschweigend einen Teil des Spiels.

Techniken wie metamorpher Code und polymorphe Verschlüsselung wurden Bestandteil des DRM-Repertoires. Beispielsweise änderte sich der Sicherheitscode bei jedem Start leicht (was seine Identifizierung erschwerte), oder er wurde tief verschlüsselt und nur während des Betriebs entschlüsselt, oft mithilfe dynamischer, an die Hardware gebundener Schlüssel.

Manche Kopierschutzmechanismen sperrten das Spiel buchstäblich in eine Art virtuelle Maschine (VM). Das Spielprogramm lief in einer kontrollierten Umgebung, in der jede Anweisung von einer weiteren Softwareebene überprüft wurde. Hacker mussten diese virtuelle Maschine zunächst austricksen, um an den eigentlichen Spielcode zu gelangen.

Die Entwickler legten den Hackern ständig neue Hürden in den Weg. Sobald sie glaubten, gewonnen zu haben, entwickelten sie neue Herausforderungen, wie beispielsweise die CRC-Prüfsumme, die das Spiel zwang, die Integrität der Dateien permanent zu überprüfen, um Manipulationen aufzudecken. Oder die Sicherheitsentwickler bauten absichtlich falsche Fallen ein, sodass bestimmte Codes den Anschein erweckten, der Schlüssel zum Schutz zu sein, während der eigentliche Mechanismus in Wirklichkeit woanders verborgen war.

Die Cracker reagierten mit der Verbesserung ihrer Methoden. Bei den komplexesten Schutzmechanismen reichte es nicht mehr aus, eine einfache Ja/Nein-Bedingung zu finden. Manchmal war es notwendig, den gesamten Mechanismus zu entschlüsseln und eigene Tools dafür zu entwickeln. Wenn sich der Schutz beispielsweise über Tausende von Stellen im Programm erstreckte, schrieben sie Skripte, die den Code automatisch durchsuchten und die geschützten Abschnitte entfernten. Ein solches Tool kursierte beispielsweise vor zwanzig Jahren in privaten Foren der Piraterieszene. Es konnte den SecuROM-Schutz von der .exe-Datei entfernen und so eine „saubere“ Version des Spiels ohne DRM wiederherstellen. Natürlich änderten die Entwickler der Schutzmechanismen ihre Methoden bald darauf.

Interessanterweise habe ich mehrfach gehört, dass Cracks in diesem Zeitraum manche Spiele sogar beschleunigt haben. Warum? Weil manche Kopierschutzmechanismen trotz aller Prüfungen zu Leistungseinbußen führten. Spieler berichteten, dass die Raubkopie flüssiger lief als die legale Version. Das war beispielsweise bei Resident Evil Village (2021) der Fall. Die Raubkopie ohne Capcoms DRM und Denuvo lief ruckelfrei, im Gegensatz zum Original. Der Publisher veröffentlichte später einen Patch, der die Performance verbesserte. Natürlich heißt das nicht, dass Piraterie Spiele generell fördert, aber es deutet auf einen interessanten Nebeneffekt hin. Cracking bedeutet manchmal auch, Ballast zu entfernen, was die Spieloptimierung verbessert.

Hat Denuvo gewonnen?

Um 2014 trat ein neuer Konkurrent auf den Plan, der Publishern versprach, der Piraterie (zumindest auf dem PC) endlich ein Ende zu setzen. Das österreichische Unternehmen stellte Denuvo Anti-Tamper vor. Dabei handelte es sich nicht um einen klassischen DRM-Schutz im Sinne einer eigenständigen Bibliothek, sondern um eine Ergänzung zu bestehenden Schutzmechanismen (wie Steams DRM oder Origin), die als zusätzliche Schutzebene gegen Codefälschung fungierte.

Denuvo verknüpfte Spiele mit der Hardware Ihres Computers und erzeugte einzigartige Schlüssel. Beim ersten Start des Spiels wurde eine Verbindung zu Ihrer Konfiguration hergestellt. Jede Spielkopie erhielt ein spezielles Token, das mit Ihrem Prozessor, Ihrer Grafikkarte, Ihrem Mainboard usw. verknüpft war, und das Spiel wurde mit Aufrufen überflutet, die dieses Token überprüften. Der Denuvo-Code war so tief im Spiel eingebettet, dass es nahezu unmöglich war, den Schutz zu entfernen, ohne das Spiel zu beschädigen. Stellen Sie sich eine Art meisterhafte Verschlüsselung und Code-Verflechtung vor, bei der sich die eigentlichen Funktionen des Spiels und die Schutzmechanismen wie ein gewebtes Tischtuch überlappen. Zieht man an einem Faden, kann das gesamte Geflecht zerstört werden.

Die ersten Denuvo-Spiele (FIFA 15 und Dragon Age: Inquisition im Jahr 2014) erwiesen sich als äußerst schwierig zu knacken. Erst Ende 2014 verkündete die chinesische Pirateriegruppe 3DM, Denuvo geknackt zu haben und bald einen Crack zu veröffentlichen. Und das taten sie auch, doch es dauerte fast einen Monat für nur ein einziges Spiel, während Cracks zuvor innerhalb weniger Tage fertig waren.

Die Anführerin der 3DM-Gruppe, bekannt unter dem Spitznamen Bird Sister, erklärte Anfang 2016 sogar, dass sie Just Cause 3 aufgeben würden und dass es „in ein oder zwei Jahren keine Free-to-Play-Spiele mehr geben könnte“. Diese Aussage fand in Piraterieforen und auf Torrent-Seiten weite Verbreitung. Viele interpretierten sie als Eingeständnis der Niederlage.

3DM kündigte daraufhin symbolisch ein einjähriges Moratorium für das Cracken von Spielen an, um zu sehen, ob sich die Verkaufszahlen verbessern würden, wenn keine Piraten mehr involviert wären. Womöglich handelte es sich auch um einen taktischen Rückzug. Zu diesem Zeitpunkt traten europäische Gruppen auf den Plan, entschlossen zu beweisen, dass jeder Schutz früher oder später geknackt werden kann.

Die italienische Gruppe CPY (Conspiracy) wurde zwischen 2016 und 2018 zum Synonym für erfolgreiche Denuvo-Cracks. Sie knüpften dort an, wo andere aufgaben. So brach beispielsweise das Spiel Assassin's Creed: Origins (2017), das Denuvo in Kombination mit VMProtect und Ubisofts eigenem Uplay-Schutz (also dreifacher Schutz) nutzte, nach etwa drei Monaten Entwicklungszeit zusammen. Drei Monate Arbeit investierten sie in dieses eine Spiel – ein bis dahin beispielloser Vorgang –, aber sie hatten Erfolg.

Die Publisher hingegen feierten damals. Denuvo verschaffte ihnen 90 Tage lang gute Verkaufszahlen, da es keine Raubkopien gab. Genau das war Denuvos Hauptverkaufsargument. Zwar garantieren sie keine absolute Undurchdringlichkeit, aber wenn der Schutz die ersten Wochen oder Monate, in denen die größten Gewinne erzielt werden, hält, hat er seinen Zweck erfüllt.

Die Cracker warfen jedoch nicht mit der Pistole auf Mais. Denuvo erwies sich zwar als hartnäckig, aber nicht als unknackbar. Bis 2017 erlebten wir eine unglaubliche Wende. Was anfangs fast ein Jahr lang undurchdringlich gewesen war, fiel nun innerhalb weniger Tage oder sogar Stunden. Beispielsweise wurden South Park: Die rektakuläre Zerreißprobe, Mittelerde: Schatten des Krieges, Total War: Warhammer II und FIFA 18 alle am Tag ihrer Veröffentlichung im Herbst 2017 geknackt. Dies war ein schwerer Schlag für Denuvo und die Publisher.

Es hat sich herausgestellt, dass die Piratengruppen die österreichische Enigma geknackt haben. Wie sie das geschafft haben, haben sie zwar nicht preisgegeben, aber offenbar ist es ihnen gelungen, den Prozess des Entschlüsselns zu automatisieren oder erheblich zu beschleunigen. Wahrscheinlich haben sie eigene, hochentwickelte Analyseplattformen entwickelt, die die Ausführung des Denuvo-Codes verfolgen und möglicherweise sogar den entschlüsselten Spielcode aus dem Speicher extrahieren und mit Denuvo „bereinigen“ können. Glaubt man Gerüchten aus geschlossenen Foren, haben einige Denuvo-Versionen das Spiel sozusagen zur Laufzeit „instrumentiert“, indem sie Denuvo Teile des Spiels während des Spielens entschlüsseln ließen und den gefundenen Code anschließend abfingen und in die Raubkopie „einfügten“. Das klingt nach Science-Fiction, aber angesichts der Geschwindigkeit, mit der damals Verschlüsselungen geknackt wurden, lief so etwas mit ziemlicher Sicherheit im Hintergrund ab.

Denuvo ist heute noch in vielen AAA-Spielen präsent, doch sein Ruf unter Gamern ist stark angeschlagen. Viele verabscheuen es, weil es Performance-Probleme verursachen und Spiele an ein bestimmtes Gerät binden kann, wohl wissend, dass kein Kopierschutz langfristig perfekt ist. Nun ist ein neuer Name aufgetaucht: Empress – eine freiberufliche Hackerin (deren Identität unbekannt ist), die zwischen 2020 und 2023 berüchtigt wurde, weil sie mehrere aufeinanderfolgende Denuvo-Versionen eigenhändig knackte und Spiele wie Resident Evil Village, Red Dead Redemption 2, Jedi: Survivor und weitere freischaltete. In den Manifesten zu ihren Cracks schrieb Empress unter anderem, dass sie „Genießt, Denuvo zu zerstören“ und dies tut, weil sie glaubt, dass DRM ehrliche Käufer demütigt. Ihr Fall verdeutlicht die schmale Grenze zwischen Ethik und Illegalität. Einerseits werden ihre Aktionen von den Massen begrüßt, weil sie ihnen Spiele bringen, die manchmal besser funktionieren, ohne Online-Beschränkungen... andererseits ist klar, dass dies ein Verstoß gegen das Gesetz ist und dass ihre Cracks auch einfache Piraterie ermöglichen (das Spiel kostenlos spielen).

Eines der Paradoxien im Kampf zwischen Kopierschutz und Crackern ist die Tatsache, dass nichts von Dauer ist. Dies bestätigt die über 40-jährige Geschichte der Piraterie. Allerdings hat sich der Zeitrahmen erheblich verändert. Früher erschien ein Crack noch am selben Abend nach der Veröffentlichung eines Spiels, heute ist dieser Schutz so effektiv, dass er Piraten wochen-, monate- oder sogar jahrelang fernhält.

Aber genau deshalb hat sich auch die Natur der Piraterie verändert. Früher ging es um die rasante Verbreitung der beliebtesten Spiele, heute liegt der Fokus eher auf der Archivierung und Bewahrung von Spielen für die Nachwelt. Die Cracker-Szene hat Denuvo (Empress hat sich kürzlich zurückgezogen) sattgesehen, nicht weil es nicht geknackt werden kann, sondern weil der Prozess langwierig und uninteressant ist und das Spiel in der Zwischenzeit an Relevanz verlieren kann. Viele neue Spiele werden daher verzögert oder gar nicht raubkopiert, bis der Publisher Denuvo selbst entfernt. Dies geschieht, wenn er feststellt, dass die Verkaufszahlen gesunken sind und DRM nicht mehr nötig ist. Viele Spiele haben ein oder zwei Jahre nach Veröffentlichung ein Update erhalten, das Denuvo entfernt hat – ein stillschweigendes Eingeständnis, dass DRM keinen Sinn mehr macht.

Piraten setzen zunehmend auf Hypervisor- und Offline-Aktivierungstechniken.

Die neueste und technisch faszinierendste Front in diesem Krieg hat sich noch tiefer ins Herz der Hardware vorgewagt – auf die Ring-1-Ebene, wo der Hypervisor operiert. Während Denuvo und Anti-Cheat-Systeme versuchen, das Betriebssystem auf Kernel-Ebene (Ring 0) zu kontrollieren, nutzen moderne Hacker Techniken, die das gesamte Betriebssystem virtualisieren.

In diesem Zusammenhang hat ein Cracker namens Voices38 in letzter Zeit an Bedeutung gewonnen. Er wurde berühmt dafür, anspruchsvolle Denuvo-Spiele wie Dead Space Remake und Sonic Frontiers zu knacken und gleichzeitig Linux-Unterstützung zu bieten. Sein Ansatz, ebenso wie der von Teams wie MKDEV und 0xZeOn, beinhaltet häufig die Verwendung eines Hypervisors, um die Codeausführung unbemerkt zu beobachten.

Die Technik basiert auf hardwaregestützter Virtualisierung (Intel VT-x oder AMD-V). Anstelle eines klassischen Debuggers verwendet der Angreifer Tools wie HyperDbg, die unabhängig von den APIs des Betriebssystems funktionieren.

Da der Debugger auf einer niedrigeren Ebene als das Spiel und der Kopierschutz (DRM) läuft, kann Denuvo ihn nicht mit herkömmlichen Anti-Debugging-Methoden erkennen. Mithilfe erweiterter Seitentabellen (EPT) kann ein Angreifer Speicherzugriffe abfangen und Code in Echtzeit modifizieren, ohne Sicherheitsmechanismen auszulösen. Der Hypervisor kann Antworten auf den CPUID-Befehl oder andere Hardware-Register, die Denuvo zur Generierung der Hardware-ID verwendet, fälschen.

Voices38 und andere warnen jedoch vor den Risiken dieser Methode. Durch das Umgehen des Hypervisors setzt der Nutzer seine gesamte Hardware und sein Betriebssystem Code aus, der auf der niedrigstmöglichen Ebene operiert. Dadurch werden potenzielle Sicherheitslücken angreifbar, die klassischen Hackern unbekannt waren.

Sogenannte Offline-Aktivierungen sind in Communities wie Anti-Denuvo Sanctuary ebenfalls sehr beliebt. Anstatt nach Möglichkeiten zu suchen, den Kopierschutz vollständig zu entfernen, konzentriert sich diese Community auf die Offline-Aktivierung, die es Spielern ermöglicht, Spiele zu starten, ohne ständig mit Plattformen wie Steam verbunden sein zu müssen.

Ihr technischer Ansatz basiert auf der Verwendung spezialisierter Emulatoren und Lizenzgeneratoren, die öffentlich in ihren GitHub-Repositories verfügbar sind. Der Steam Ticket Generator ist ein in Rust geschriebenes Tool, mit dem verschlüsselte Anwendungstoken (EncryptedAppTicket) erstellt werden können. Dieses Token dient Denuvo als Nachweis, dass das Spiel auf der Hardware des Nutzers offiziell aktiviert wurde.

Goldberg Fork ist eine modifizierte Version des Steam-API-Emulators, die in Kombination mit einem generierten Token das Spielen ermöglicht, ohne den Steam-Client zu starten. Ubi-dbdata ist ein spezialisierter Emulator für Ubisofts Denuvo-Implementierung, der die dbdata.dll-Datei simuliert und so die spezifischen Sicherheitsprüfungen umgeht.

Schlösser wird es immer geben, aber auch Schlüsseldienste.

Der Weg von den ersten Rissen in 8-Bit-Computern bis hin zu ausgeklügelten Eingriffen in Denuvo ist lang und voller Geschichten von Genie, Beharrlichkeit und Rache.

Der Krieg zwischen ihnen tobt weiter, irgendwo in den verborgenen Winkeln des Internets, fernab der Öffentlichkeit, bis vielleicht eines Tages wieder die Nachricht auftaucht, dass Spiel XYZ am Erscheinungstag geknackt wurde. Dann werden die Raubkopierer lachen, während sich der Publisher wütend am Kopf kratzt. Und der Kreislauf wird sich endlos fortsetzen.