¿Cómo preparan los grupos piratas el "crack" para los juegos?

Recuerdo la época en que mis amigos y yo intercambiábamos juegos en disquetes de 5,25 pulgadas. Cada copia era un tesoro, pero pronto aparecieron protecciones que intentaban evitar las copias no autorizadas. Ya en la década de 1980, se desató una batalla entre los desarrolladores, que introdujeron las primeras formas de protección anticopia, y los jóvenes entusiastas de la informática, llamados crackers, que querían demostrar sus conocimientos eludiendo estas protecciones.

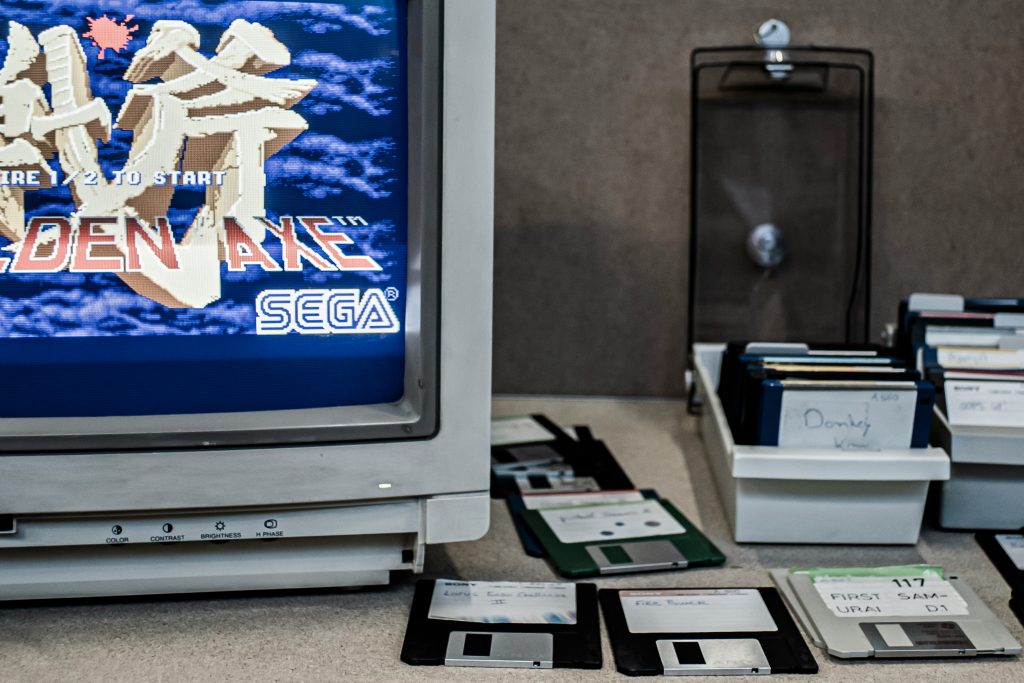

Los disquetes y las primeras grietas

Las primeras formas de protección de software solían ser bastante sencillas, al menos para los estándares actuales. Los desarrolladores de juegos implementaban diversos trucos en los disquetes magnéticos para evitar copias fáciles, como formatos de grabación no estándar, sectores defectuosos en el disco, o incluían ayudas físicas (páginas coloreadas especiales en el manual) con el juego y exigían al jugador que introdujera una palabra específica de estos materiales al iniciarlo. El eslogan legendario de la época se convirtió en "No copies ese disquete", aunque rara vez lo escuchaban los jóvenes entusiastas, incluyéndome a mí.

A pesar de los esfuerzos de los editores, los piratas informáticos encontraron rápidamente maneras de eludir estas protecciones. A menudo, encontraban rápidamente una parte del programa donde el juego realizaba una comprobación (por ejemplo, requiriendo que el jugador ingresara la palabra correcta de las instrucciones) y publicaban un crack: una versión modificada del juego que ya no contenía dichas comprobaciones. Ya en 1985, el experto Laind Huntsman comentó que «ningún sistema de protección permanecerá protegido por más de unos pocos meses», lo que dice mucho de la despiadada eficacia de los esfuerzos de los jóvenes hackers.

El juego Dungeon Master para la consola Amiga 500 fue uno de los pocos ejemplos en su momento que duró casi un año antes de que los crackers lograran encontrar una solución.

Ya en la década de 1980, surgieron grupos piratas (los llamados grupos warez) que competían entre sí para ver quién era el primero en "crackear" un nuevo juego. Estos crackers operaban desde las habitaciones de sus padres o los laboratorios de informática de la escuela y, al principio, aprendieron de sus propios ensayos y errores. Su motivación no era el lucro, sino el prestigio. Se trataba de demostrar superioridad técnica y el reto de romper la propia protección. Cuando lo conseguían, incrustaban con orgullo su nombre en el juego en forma de una breve animación o pantalla de inicio con el apodo del grupo. Esto dio lugar a los famosos cracktroys (una combinación de las palabras "crack" e "intro"), o breves introducciones gráficas con música, logotipos y saludos que acompañaban a la versión pirata del juego. Este colorido grafiti digital fue admirado por otros entusiastas de la informática y, con el tiempo, incluso los inicios de la demoscene (programación artística separada de la piratería ilegal) se desarrollaron a partir de él.

TRIAD, Eagle Soft, Fairlight, Bonzai, Laser... Estos son los nombres de grupos piratas que quizás recuerdes de tu infancia.

Técnicamente, los crackers de la década de 1980 trabajaban casi a ciegas. Los primeros cracks se crearon mediante experimentación. Usaban editores hexadecimales o depuradores básicos para examinar el código máquina del juego y buscar la parte del programa que implementaba la protección. Como no tenían el código fuente, por supuesto, recurrían al desensamblado o a la conversión del código máquina a lenguaje ensamblador.

A veces, simplemente cargaban el juego en la memoria y usaban un monitor, un programa para ver y editar el contenido de la memoria, que también podía mostrar comandos en lenguaje ensamblador. Cuando descubrían un punto donde, por ejemplo, el juego comprobaba si el disquete era original, esta condición se eliminaba o se revertía. El método más común era omitir la comprobación no deseada. En el código máquina, reemplazaban la instrucción de salto condicional para que el programa continuara siempre ejecutando el juego, independientemente de la comprobación. Esto se conseguía con pequeñas correcciones de unos pocos bytes. A menudo insertaban una instrucción NOP (no-operation) inútil en lugar de un salto o modificaban el código máquina para que la rama del programa siguiera la dirección correcta. Casi todos los cracks clásicos se basan en esta idea: modificar una parte crítica del código del juego para que la rutina de protección no se active y el juego se ejecute sin problemas. Cualquiera que dominara el ensamblador podía convertirse rápidamente en un cracker exitoso con un poco de práctica en aquella época.

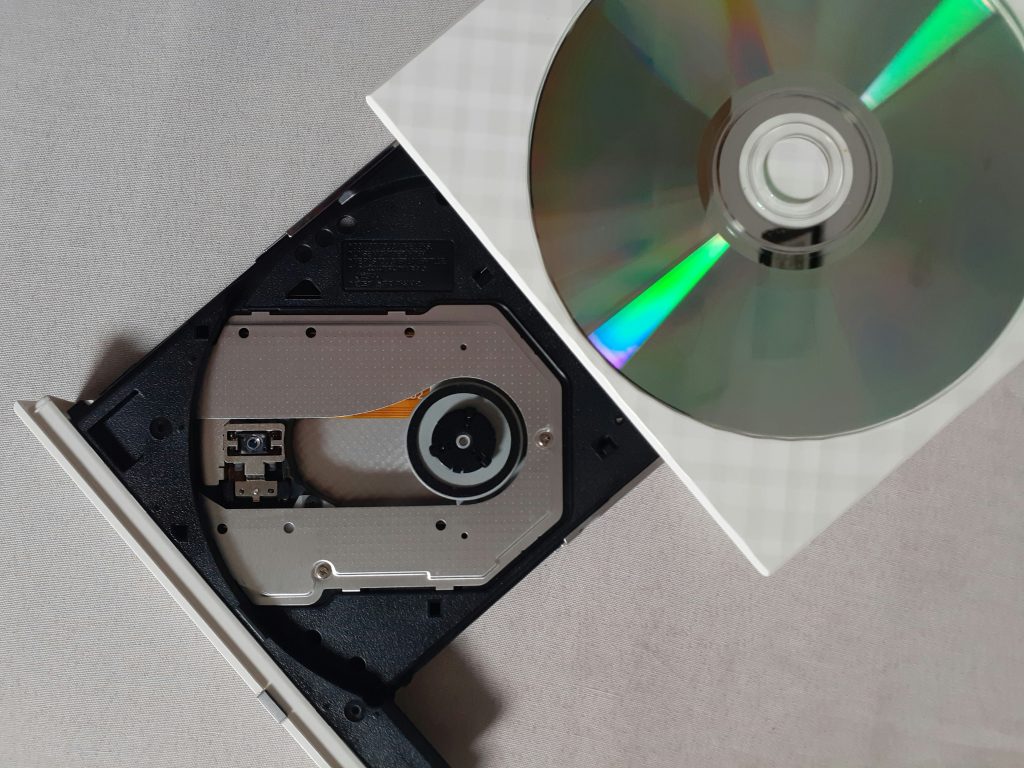

La década de 1990 fue la época de las primeras computadoras personales y de mejores protecciones.

Con la llegada de la década de 1990, el mundo de los videojuegos cambió. Las computadoras personales (PC) se convirtieron en la plataforma de juegos más popular, y los juegos aumentaron de tamaño. En lugar de disquetes, los juegos comenzaron a extenderse en CD-ROM, lo que trajo consigo nuevas formas de protección. Una de ellas era la sencilla comprobación de CD. El juego comprobaba al iniciarse si el CD original estaba en la unidad. Los piratas respondieron con los llamados cracks "No-CD", que reparaban el archivo ejecutable del juego, haciendo innecesaria esta comprobación. Uno de los sitios más populares para obtener cracks en aquel entonces era gamecopyworld.com, que sigue existiendo exactamente igual que hace casi dos décadas. El proceso era tan sencillo que cualquiera podía jugar a juegos piratas si sabía copiar y pegar el archivo crack.exe.

Al mismo tiempo, aparecieron las claves de serie (números de producto), que el usuario debía introducir durante la instalación. Estas claves fueron el primer intento de vincular el juego con el comprador legal. Pero incluso en este caso, los piratas informáticos encontraron rápidamente otra solución. En lugar de manipular el programa, a veces preferían descifrar el algoritmo para obtener números de serie válidos. Esto dio origen a los keygens, pequeños programas que podían generar claves de serie válidas para un juego o software. Esto requería que el cracker descifrara la parte del código que verificaba la clave y determinara la fórmula matemática o lógica de la clave correcta.

Los keygens solían ser pequeñas obras de arte. Además de su función básica (generar claves funcionales), también tenían un toque estético. Muchos incluían interesantes efectos gráficos y música de 8 bits, como una especie de miniproductos de demoscene. Estaban escritos en varios lenguajes, desde ensamblador hasta C++, según el autor.

Con la expansión de Internet a finales de la década de 1990, se creó una infraestructura global de piratería. A través de los servidores BBS (sistemas de tablones de anuncios) y los primeros canales de Internet (servidores FTP, IRC), los cracks y los lanzamientos de juegos pirateados se propagaron aún más rápido y ampliamente.

Grupos piratas como Razor 1911, Skid Row, Reloaded y otros se han convertido en nombres casi legendarios entre los jugadores. Cientos de miles de personas en todo el mundo han visto su firma en sus juegos adquiridos ilegalmente. Aunque estos grupos operaban clandestinamente, se forjaron una reputación y un nombre comparables a los de una banda de rock en el mundo musical. Para muchos jóvenes jugadores, estos grupos piratas eran héroes incluso más grandes que los desarrolladores de los juegos. Recuerdo leer los archivos NFO (archivos de texto) que acompañaban a las versiones piratas. Estaban llenos de arte ASCII, mensajes humorísticos y declaraciones orgullosas sobre quién había descifrado el juego. A partir de ellos, se podía saber qué clase de equipo estaba detrás de un producto en particular y cuán sofisticada era la protección que habían superado.

Las técnicas de protección comenzaron a intensificarse durante este período. Además de las simples comprobaciones de la legitimidad del CD, los editores recurrieron a soluciones más robustas. Surgieron bibliotecas profesionales de DRM, como SafeDisc (de Macrovision, alrededor de 1998) y SecuROM (bajo el auspicio de Sony DADC). Estas protecciones incorporaban rutinas especiales en el código de programación del juego que verificaban la presencia del disco original buscando firmas digitales o incluso irregularidades físicas que una copia no pudiera recrear.

Al principio, estas protecciones eran relativamente predecibles para los piratas informáticos. Los desarrolladores no las actualizaban con frecuencia, por lo que se creía que, una vez que un equipo descubriera cómo funcionaban, podrían desarrollar una herramienta automática de piratería que eliminara la misma protección para todos los juegos posteriores.

Por supuesto, esto no duró mucho. Hacia finales de la década y principios del nuevo milenio, las protecciones se volvieron cada vez más dinámicas y complejas. Los editores y las empresas que desarrollaron DRM se dieron cuenta de que debían cambiar constantemente las protecciones si querían causarles problemas a los hackers. Así que actualizaron SafeDisc/SecuROM con cada juego importante, añadiendo nuevas capas de comprobación y también empezaron a utilizar métodos más agresivos, como cifrar partes del código y comprimir archivos ejecutables (mediante los llamados empaquetadores), que empaquetaban el juego en una especie de contenedor, dificultando así la búsqueda del código de protección.

Internet, DRM y problemas cada vez más difíciles

Hace poco más de veinte años, conseguimos un internet más rápido y el intercambio masivo de archivos pirateados a través de redes como Napster, eDonkey, eMule, BitTorrent y similares. Al mismo tiempo, la protección de los juegos alcanzó un nuevo nivel de sofisticación. Surgió el término DRM (gestión de derechos digitales), que se refiere a una amplia gama de tecnologías para controlar el uso de contenido digital. Para los juegos de PC, esto implicó formas de protección aún más robustas que abarcaban no solo los medios (CD/DVD), sino también el propio software. SafeDisc y SecuROM continuaron desarrollándose, pero junto a ellos apareció la infame StarForce, una protección rusa conocida como una de las más difíciles de descifrar en la primera década del milenio.

StarForce alcanzó un estatus casi mítico entre jugadores y piratas informáticos. Se implementó como un conjunto de controladores que penetraban profundamente en el sistema operativo y controlaban el acceso a la unidad y al juego. Mientras que SafeDisc, por ejemplo, solo revisaba algunos sectores ocultos de un CD, StarForce hacía todo lo posible. Desde comprobar si había retrasos de lectura en la unidad óptica (que una imagen de disco en una unidad virtual no podía recrear fácilmente), hasta instalar controladores ocultos que impedían la ejecución del juego si detectaba alguna interferencia sospechosa. Recuerdo que los jugadores se quejaban de que StarForce a veces causaba problemas incluso en sistemas legales. Era una protección muy invasiva que ralentizaba los sistemas y requería activación por internet, algo novedoso en aquel entonces.

Para los crackers, la llegada de StarForce supuso un verdadero reto y quizás la primera amenaza seria para cualquier juego que permaneciera intacto durante mucho tiempo. El primer crack exitoso de la protección de StarForce se creó tras muchos meses de esfuerzo. El autor de uno de los primeros cracks de StarForce necesitó varios meses de análisis y programación intensivos para lograrlo.

Algunos juegos equipados con StarForce (juegos de Ubisoft y similares) circulaban por internet como una "imagen de disco" que debías montar con herramientas como Daemon Tools o Alcohol 120% y usar trucos especiales para eludir la protección, como arrancar desde una unidad IDE/SATA específica o apagar las unidades. Hubo una época en la que no existía un crack sencillo, sino instrucciones sobre cómo eludir StarForce con soluciones improvisadas. Pero con el tiempo, StarForce también decayó.

¿Cómo se las arreglan los crackers con sistemas DRM tan exigentes? La respuesta reside en métodos y herramientas de ingeniería inversa cada vez más sofisticados. Hace décadas, las herramientas de desensamblado de código eran las reinas. SoftICE era muy popular entre los crackers. Fue reemplazado por OllyDbg. Además, se consolidó el legendario IDA Pro (Interactive Disassembler), que, en combinación con su módulo descompilador Hex-Rays, permitía un análisis estático exhaustivo. Con él, se podía convertir el código máquina a pseudocódigo C, lo cual era muy útil para comprender protecciones complejas.

Las herramientas más utilizadas por los crackers modernos son IDA Pro (ahora también Ghidra de código abierto) para el desensamblado y análisis, y depuradores como OllyDbg y su sucesor moderno de 64 bits, x64dbg, para el seguimiento dinámico de programas. Con su ayuda, el cracker recorre el código del juego, línea por línea, hasta encontrar la parte que realiza las comprobaciones de protección. Allí, interviene en el código (normalmente en memoria durante la depuración) y prueba los cambios para comprobar si eliminan la protección.

Cuando encuentra un conjunto mínimo de correcciones que deshabilitan el DRM (ya sea omitir la comprobación del número de serie, desactivar la comprobación de presencia del disco o eliminar el límite de tiempo de la versión de prueba), escribe estos cambios. Se crea un "parche" o un pequeño programa que aplicará los mismos cambios al juego original para otros usuarios. Esta es la parte clave del crack. El parche modifica solo unos pocos bytes en el archivo ejecutable del juego, pero estos bytes determinan si el juego requerirá autenticación o se ejecutará sin restricciones. La ventaja de los cracks de parche es que son muy pequeños (solo unos pocos kilobytes), ya que no contienen el juego completo, sino solo una corrección del código máquina en las zonas donde estaba la protección.

Como los desarrolladores de DRM sabían que los crackers estaban descifrando gradualmente sus estrategias, entre 2005 y 2010 comenzaron a incorporar cada vez más trucos en su código de protección que dificultaban el uso de las herramientas mencionadas. Las protecciones empezaron a detectar si se ejecutaban dentro de un depurador (y, en ese caso, se comportaban de forma diferente o no se ejecutaban). Apareció el código de autodetección. El programa revisaba su propio código en cientos de puntos para comprobar si había sido modificado y, si detectaba alguna desviación, lanzaba un error o desactivaba silenciosamente alguna parte del juego.

Técnicas como el código metamórfico y el cifrado polimórfico se incorporaron al repertorio de DRM. Por ejemplo, el código de seguridad cambiaba ligeramente con cada lanzamiento (lo que dificultaba su identificación), o bien se cifraba a fondo y se descifraba solo durante el funcionamiento, a menudo mediante claves dinámicas vinculadas al hardware.

Algunos DRM literalmente encerraban el juego en una especie de máquina virtual (VM). El programa del juego se ejecutaba en un entorno controlado donde cada instrucción era verificada por otra capa de software. Los piratas informáticos tenían que engañar primero a esta máquina virtual para acceder al código real del juego.

Los desarrolladores constantemente ponían trabas a los crackers. Cuando creían haber ganado, ideaban nuevos desafíos, como la comprobación de CRC, que obligaba al juego a comprobar constantemente la integridad de los archivos para detectar si habían sido modificados. O bien, los desarrolladores de seguridad creaban trampas falsas deliberadamente, para que ciertos códigos parecieran ser clave para la protección, cuando en realidad el mecanismo real se escondía en otro lugar.

Los crackers respondieron mejorando sus métodos. Para las protecciones más complejas, ya no bastaba con encontrar una única condición de verdadero/falso. A veces era necesario descifrar todo el mecanismo y desarrollar herramientas personalizadas. Por ejemplo, cuando la protección se extendió a miles de partes del programa, desarrollaron scripts que analizaban el código automáticamente y eliminaban las partes protegidas. Por ejemplo, una de estas herramientas circuló en foros privados de la escena pirata hace veinte años. Era capaz de eliminar la protección SecuROM del archivo .exe, restaurando así una versión limpia del juego sin DRM. Claro que los creadores de las protecciones cambiaron su método poco después.

Curiosamente, he oído varias veces que, durante este periodo, los cracks incluso hicieron que algunos juegos fueran más rápidos. ¿Por qué? Porque algunas protecciones causaban una caída del rendimiento a pesar de todas las comprobaciones. Los jugadores informaron que la versión pirateada del juego funcionaba con mayor fluidez que la legal. Esto ocurrió, por ejemplo, con Resident Evil Village (2021), donde descubrieron que la edición pirateada, sin el DRM de Capcom ni Denuvo, no presentaba los tirones que afectaban al original. Posteriormente, la editora lanzó un parche que mejoró el rendimiento. Claro que esto no significa que la piratería beneficie a los juegos, pero sí apunta a un efecto secundario interesante. El cracking a veces también implica eliminar el lastre, lo que optimiza mejor el juego.

¿Ganó Denuvo?

Alrededor de 2014, apareció un nuevo competidor, prometiendo a los editores acabar por fin con la piratería (al menos en PC). La compañía austriaca presentó Denuvo Anti-Tamper. No se trataba de una protección DRM clásica en el sentido de una biblioteca independiente, sino de un complemento a las protecciones existentes (DRM de Steam, Origin, etc.), que actuaba como una barrera contra la falsificación de código.

Denuvo vinculaba los juegos al hardware de tu ordenador y creaba claves únicas. Al iniciar el juego por primera vez, este se vinculaba a tu configuración. Cada copia recibía un token especial vinculado a tu procesador, tarjeta gráfica, placa base, etc., y el juego se saturaba con llamadas que verificaban este token. El código de Denuvo estaba incrustado en el juego en tantas partes que era casi imposible eliminar la protección sin dañarlo. Imagina una especie de cifrado y entrelazado de código magistral, donde las funciones reales del juego y los mecanismos de protección se superponen como un mantel tejido. Si se arranca un hilo, se puede destruir todo el entramado.

Los primeros juegos con Denuvo (FIFA 15 y Dragon Age: Inquisition en 2014) fueron un hueso duro de roer. No fue hasta finales de 2014 que el grupo de piratería chino 3DM anunció que habían descifrado Denuvo y que pronto lanzarían un crack. Y lo hicieron, pero tardaron casi un mes para un solo juego, mientras que los cracks anteriores estaban listos en cuestión de días.

La líder del grupo 3DM, conocida por el apodo de Bird Sister, incluso declaró a principios de 2016 que abandonaban Just Cause 3 y que podría ocurrir que «en un año o dos no hubiera más juegos gratuitos». Esta declaración resonó en foros de piratería y sitios de torrents. Muchos la interpretaron como una admisión de derrota.

3DM anunció entonces simbólicamente una moratoria de un año sobre el pirateo de juegos para ver si las ventas mejorarían si no intervenían los piratas. Quizás también se trató de una retirada táctica. En ese momento, grupos europeos entraron en escena, decididos a demostrar que cualquier protección puede romperse tarde o temprano.

El grupo italiano CPY (Conspiracy) se convirtió en sinónimo de éxito en el hackeo de Denuvo entre 2016 y 2018. Retomaron el camino donde otros se rindieron. Por ejemplo, el juego Assassin's Creed: Origins (2017), que usaba Denuvo en combinación con VMProtect y la protección Uplay de Ubisoft (es decir, triple protección), fracasó tras unos tres meses de trabajo. Dedicaron tres meses a este juego, algo inédito hasta entonces, pero lo lograron.

Por otro lado, las editoras estaban de celebración en aquel momento. Denuvo les dio 90 días durante los cuales el juego se vendió bien porque no había versiones piratas. De hecho, ese era el principal atractivo de Denuvo. No garantizan la impenetrabilidad para siempre, pero si la protección puede durar las primeras semanas o meses, cuando se obtienen las mayores ganancias, ha cumplido su propósito.

Sin embargo, los crackers no se lanzaron contra el maíz. Denuvo resultó ser un hueso duro de roer, pero no inquebrantable. Para 2017, habíamos experimentado un cambio radical. Lo que inicialmente había sido impenetrable durante casi un año, ahora se derrumbaba en cuestión de días o incluso horas. Por ejemplo, South Park: Retaguardia en Peligro, La Tierra Media: Sombras de Guerra, Total War: Warhammer II y FIFA 18 fueron atacados el mismo día de su lanzamiento en otoño de 2017. Esto fue un duro golpe para Denuvo y las editoriales.

Resulta que los grupos piratas han descifrado el código austriaco Enigma. No han revelado cómo lo hicieron, pero aparentemente han logrado automatizar o acelerar considerablemente el proceso de vulneración de esta protección. Probablemente hayan creado sus propias plataformas de análisis avanzado que pueden rastrear la ejecución del código de Denuvo, e incluso extraer el código descifrado del juego de la memoria y "limpiarlo" con Denuvo. Si los rumores de foros cerrados son ciertos, algunas versiones de Denuvo han adoptado un enfoque que consiste en "instrumentar" el juego en tiempo de ejecución, por así decirlo, permitiendo que Denuvo descifre partes de sí mismo mientras juegas, para luego capturar el código descubierto y "parchearlo" en la edición pirata. Parece ciencia ficción, pero dada la velocidad del descifrado ese año, es casi seguro que algo así ocurrió en segundo plano.

Hoy en día, Denuvo sigue presente en muchos juegos AAA, pero su reputación entre los jugadores es bastante precaria. Muchos lo detestan porque puede causar problemas de rendimiento y porque limita los juegos a un solo dispositivo, a sabiendas de que ninguna protección es perfecta a largo plazo. Un nuevo nombre ha surgido en escena: Empress, una hacker independiente (nadie la conoce), que entre 2020 y 2023 se hizo famosa por hackear varias versiones sucesivas de Denuvo por su cuenta y desbloquear juegos como Resident Evil Village, Red Dead Redemption 2, Jedi: Survivor y más. En los manifiestos que acompañan a sus hackeos, Empress escribió, entre otras cosas, que "disfruta destruyendo Denuvo" y que lo hace porque cree que el DRM humilla a los compradores honestos. Su caso ilustra la delgada línea entre la ética y la ilegalidad. Por un lado, sus acciones son bien recibidas por las masas porque les brindan juegos que a veces funcionan mejor, sin restricciones en línea... pero por otro lado, está claro que esto es una violación de la ley y que sus cracks también permiten la piratería simple (jugar el juego gratis).

Una de las paradojas de la batalla entre el DRM y los crackers es que nada es permanente. Esto lo confirman los más de 40 años de historia de la piratería. Sin embargo, es cierto que el marco temporal ha cambiado considerablemente. Antaño, un crack seguía al lanzamiento de un juego la misma tarde, pero hoy esta protección es lo suficientemente eficaz como para mantener a raya a los piratas durante semanas, meses o incluso años.

Pero esa es también la razón por la que la naturaleza de la piratería ha cambiado. Antes se centraba en la rápida difusión de los juegos más populares, pero hoy en día quizás se centre más en archivar y preservar juegos para la historia. La escena de los crackers se ha cansado de Denuvo (Empress se retiró recientemente), no porque no se pueda hackear, sino porque el proceso es largo y poco interesante, y el juego puede perder relevancia mientras tanto. Por lo tanto, muchos juegos nuevos se piratean con retraso o no se piratean en absoluto, hasta que el propio editor elimina Denuvo, lo que ocurre cuando considera que las ventas han bajado y que el DRM ya no es necesario. Muchos juegos han recibido una actualización uno o dos años después del lanzamiento que elimina Denuvo, lo que supone una admisión tácita de que el DRM ya no tiene sentido.

Los piratas recurren cada vez más a hipervisores y técnicas de activación fuera de línea.

El frente más reciente y técnicamente fascinante de esta guerra se ha adentrado aún más en el corazón del hardware: en el nivel del Anillo 1, donde opera el hipervisor. Mientras Denuvo y los sistemas antitrampas intentan controlar el sistema operativo a nivel de kernel (Anillo 0), los crackers modernos utilizan técnicas que virtualizan todo el sistema operativo.

En este contexto, un cracker apodado Voices38 ha cobrado relevancia recientemente. Se hizo famoso por ser capaz de crackear juegos Denuvo exigentes como Dead Space Remake y Sonic Frontiers, además de ofrecer soporte para Linux. Su enfoque, y el de equipos como MKDEV y 0xZeOn, a menudo implica el uso de un hipervisor para observar de forma invisible la ejecución del código.

La técnica se basa en el uso de virtualización asistida por hardware (Intel VT-x o AMD-V). En lugar de un depurador clásico, el cracker utiliza herramientas como HyperDbg, que funcionan independientemente de las API del sistema operativo.

Dado que el depurador se ejecuta a un nivel inferior al del juego y el DRM, Denuvo no puede detectarlo con los métodos estándar de antidepuración. Mediante las Tablas de Páginas Extendidas (EPT), un cracker puede interceptar accesos a memoria y modificar código en tiempo real sin activar los mecanismos de seguridad. El hipervisor puede falsificar las respuestas al comando CPUID o a otros registros de hardware que Denuvo utiliza para generar el ID de hardware.

Sin embargo, Voices38 y otros advierten que este método es arriesgado. Usar evasiones del hipervisor implica que el usuario expone todo su hardware y sistema operativo a código que opera al nivel más bajo posible, lo que abre la puerta a posibles vulnerabilidades de seguridad que los hackers clásicos desconocían.

Las llamadas activaciones sin conexión también son muy populares en comunidades como Anti-Denuvo Sanctuary. En lugar de buscar maneras de eliminar la protección por completo, esta comunidad se centra en la activación sin conexión, que permite a los jugadores iniciar juegos sin estar constantemente conectados a plataformas como Steam.

Su enfoque técnico se basa en el uso de emuladores especializados y generadores de licencias, disponibles públicamente en sus repositorios de GitHub. El generador de tickets de Steam es una herramienta escrita en Rust que permite la creación de tokens de aplicación cifrados (EncryptedAppTicket). Este token confirma a Denuvo que el juego se ha activado oficialmente en el hardware del usuario.

Goldberg Fork es una versión modificada del emulador de la API de Steam que, al combinarse con un token generado, permite jugar sin iniciar el cliente de Steam. Ubi-dbdata es un emulador especializado para la implementación de Denuvo de Ubisoft, que simula el archivo dbdata.dll, lo que permite eludir sus controles de seguridad específicos.

Las cerraduras siempre existirán, pero también los cerrajeros.

El camino desde las primeras grietas en las computadoras de 8 bits hasta las sofisticadas intervenciones en Denuvo es largo y está lleno de historias de genialidad, perseverancia y venganza.

La guerra entre ellos continúa, en algún rincón oculto de internet, lejos del ojo público, hasta que quizás un día vuelva a aparecer la noticia de que el juego XYZ fue pirateado el día de su lanzamiento. Entonces, los piratas se reirán mientras la editorial se rascará la cabeza con rabia. Y el ciclo continuará indefinidamente.