Kako piratske skupine pripremaju "crack" za igre?

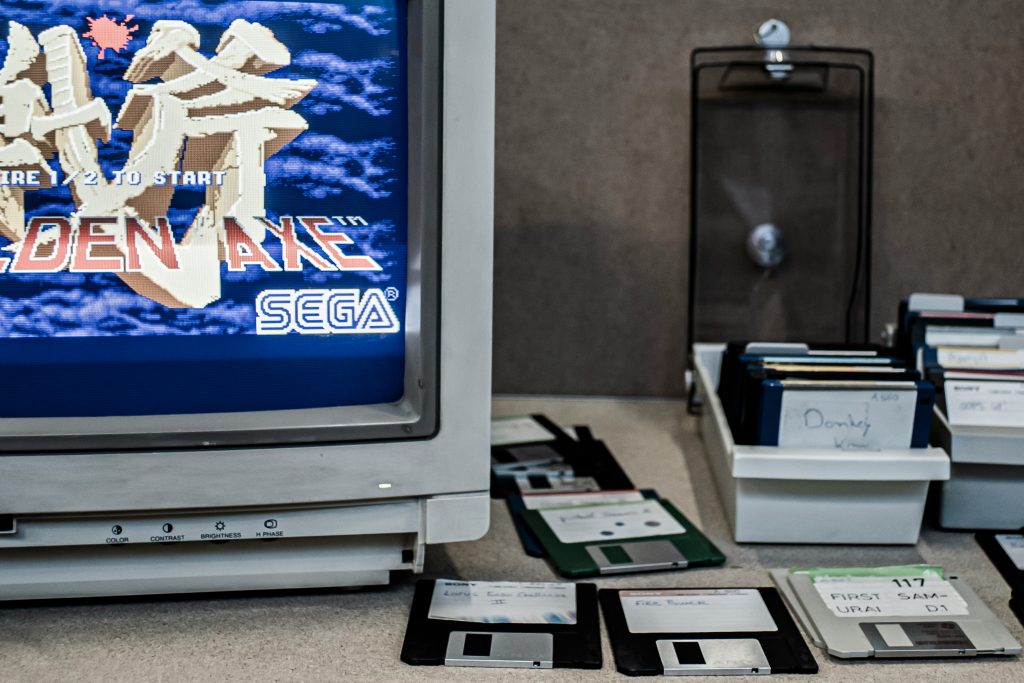

Sjećam se vremena kada smo moji prijatelji i ja razmjenjivali igre na disketama od 5,25 inča. Svaka kopija bila je blago, ali ubrzo su se pojavile zaštite koje su pokušavale spriječiti neovlašteno kopiranje. Već 1980-ih vodila se bitka između programera, koji su uveli prve oblike zaštite od kopiranja, i mladih računalnih entuzijasta, zvanih crackeri, koji su htjeli pokazati svoje znanje zaobilazeći te zaštite.

Diskete i prve pukotine

Prvi oblici zaštite softvera često su bili prilično jednostavni, barem prema današnjim standardima. Razvojni programeri igara implementirali bi razne trikove na magnetskim disketama kako bi spriječili lako kopiranje, poput nestandardnih formata snimanja, loših sektora na disku ili bi uz igru u paketu imali fizička pomagala (posebno obojene stranice u priručniku) i zahtijevali od igrača da prilikom pokretanja unese određenu riječ iz tih materijala. Legendarni slogan tog doba postao je "Ne kopiraj tu disketu", iako su ga mladi entuzijasti, uključujući i mene, rijetko poslušali.

Unatoč naporima izdavača, pirati su brzo pronašli načine da zaobiđu te zaštite. Često bi brzo pronašli mjesto u programu gdje bi igra izvršavala provjeru (na primjer, zahtijevajući od igrača da unese ispravnu riječ iz uputa) i objavili crack – modificiranu verziju igre koja više nije sadržavala takve provjere. Već 1985. godine stručnjak Laind Huntsman primijetio je da „nijedan sustav zaštite neće ostati zaštićen dulje od nekoliko mjeseci“, što mnogo govori o tome koliko su nemilosrdno učinkoviti bili napori mladih hakera.

Igra Dungeon Master na Amiga 500 konzoli bila je jedan od rijetkih primjeraka u to vrijeme koji je trajao gotovo godinu dana prije nego što su krekeri uspjeli pronaći zaobilazno rješenje.

Već u 1980-ima razvile su se piratske skupine (tzv. warez grupe), koje su se međusobno natjecale tko će prvi "provaliti" novu igru. Ovi su krekeri djelovali iz soba svojih roditelja ili školskih računalnih laboratorija i u početku su učili iz vlastitih pokušaja i pogrešaka. Njihova motivacija nije bila financijska dobit, već prestiž. Radilo se o demonstraciji tehničke superiornosti i izazovu samog probijanja zaštite. Kada bi uspjeli, ponosno bi ugradili svoje ime u igru u obliku kratke animacije ili početnog zaslona s nadimkom grupe. To je dovelo do poznatih cracktroyeva (spojevine riječi crack i intro), odnosno kratkih grafičkih uvoda s glazbom, logotipima i pozdravima koji su pratili piratsku verziju igre. Ovaj šareni digitalni grafit divili su se i drugi računalni entuzijasti, a s vremenom su se iz toga razvili čak i počeci demoscene - umjetničkog programiranja odvojenog od ilegalnog piratstva.

TRIAD, Eagle Soft, Fairlight, Bonzai, Laser... To su nazivi gusarskih skupina kojih se možda sjećate iz djetinjstva.

Tehnički gledano, krekeri su u 1980-ima radili gotovo naslijepo. Prvi crackovi su nastali eksperimentiranjem. Koristili su heksadecimalne editore ili osnovne debuggere kako bi ispitali strojni kod igre i pronašli dio programa koji je implementirao zaštitu. Budući da nisu imali izvorni kod, naravno, pribjegli su rastavljanju, odnosno pretvaranju strojnog koda natrag u asemblerski jezik.

Ponekad su jednostavno učitali igru u memoriju i koristili takozvani monitor – program za pregled i uređivanje sadržaja memorije, koji je također mogao prikazivati naredbe u asemblerskom jeziku. Kada bi otkrili mjesto gdje je, na primjer, igra provjeravala je li disketa originalna, taj uvjet bi se uklonio ili poništio. Najčešća metoda bila je preskakanje neželjene provjere. U strojnom kodu zamijenili su instrukciju uvjetnog skoka tako da je program uvijek nastavio izvršavati igru, bez obzira na provjeru. To se postiglo manjim ispravcima od nekoliko bajtova. Često su umjesto skoka umetali beskorisnu NOP (no-operation) instrukciju ili mijenjali strojni kod tako da grana programa ide u pravom smjeru. Gotovo svi klasični crackovi temelje se na ovoj ideji – promijeniti kritični dio koda igre tako da zaštitna rutina ne stupi na snagu i da igra radi nesmetano. Svatko tko je savladao asembler mogao je u to vrijeme brzo postati uspješan cracker uz malo vježbe.

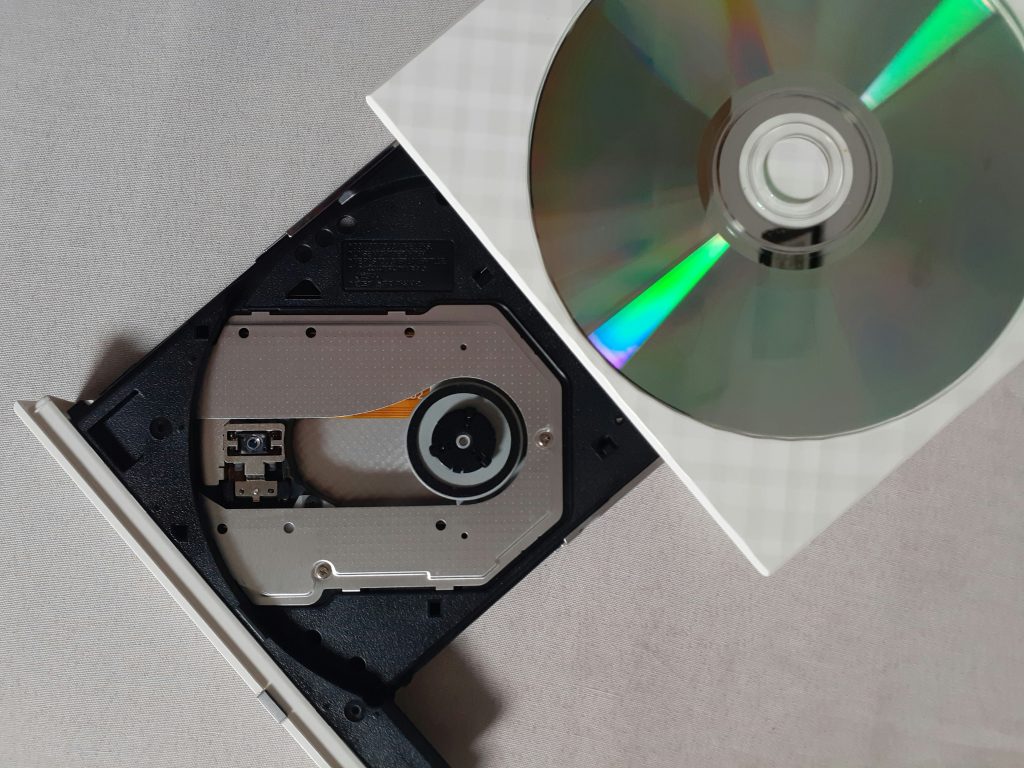

Devedesete su bile godine prvih osobnih računala i bolje zaštite

S početkom 1990-ih, svijet igara se promijenio. Osobna računala (PC) postala su popularna platforma za igre, a igre su rasle. Umjesto disketa, igre su se počele širiti na CD-ROM medijima, što je donijelo nove oblike zaštite. Jedan od njih bila je jednostavna provjera CD-a. Igra je tijekom pokretanja provjeravala je li originalni CD u pogonu. Pirati su odgovorili takozvanim "No-CD" crackovima, koji su popravljali izvršnu datoteku igre tako da ova provjera medija više nije bila potrebna. Jedna od popularnijih stranica na kojoj ste mogli dobiti crack datoteke u to vrijeme bila je gamecopyworld.com, koja još uvijek postoji u potpuno istom obliku kao i prije gotovo dva desetljeća. Proces je bio toliko jednostavan da je svatko mogao igrati piratske igre ako je znao kako kopirati i zalijepiti crack.exe datoteku.

Istovremeno su se pojavili serijski ključevi (brojevi proizvoda) koje je korisnik morao unijeti tijekom instalacije. Ti su ključevi bili prvi pokušaj povezivanja igre s legalnim kupcem. Ali čak i ovdje su pirati brzo pronašli drugi način. Umjesto popravljanja programa, ponekad su radije dešifrirali algoritam za valjane serijske brojeve. To je dovelo do keygena, malih programa koji su mogli generirati valjane serijske ključeve za igru ili softver. To je zahtijevalo od krekera da dešifrira dio koda koji je provjeravao ključ i odredi matematičku formulu ili logiku za ispravan ključ.

Keygeni su često bili mala umjetnička djela. Osim osnovne funkcije (generiranje radnih tipki), imali su i estetski dodir. Mnogi su imali zanimljive grafičke efekte i 8-bitnu glazbu, poput svojevrsnih mini-demoscenskih proizvoda. Bili su napisani u raznim programskim jezicima, od asemblera do C++-a, ovisno o autoru.

Širenjem interneta krajem 1990-ih stvorena je i globalna piratska infrastruktura. Putem BBS poslužitelja (sustava oglasnih ploča) i ranih internetskih kanala (FTP poslužitelja, IRC), crackovi i piratska izdanja igara širili su se još brže i šire.

Piratske grupe poput Razor 1911, Skid Row, Reloaded i drugih postale su gotovo legendarna imena među igračima. Stotine tisuća ljudi diljem svijeta vidjelo je njihov potpis na njihovim ilegalno stečenim igrama. Iako su ove grupe djelovale u podzemlju, stvorile su si reputaciju i ime usporedivo s rock bendom u glazbenim krugovima. Za mnoge mlade igrače, ove piratske grupe bile su čak i veći heroji od programera igara. Sjećam se da sam čitao NFO datoteke (tekstualne datoteke) koje su pratile piratska izdanja. Bile su pune ASCII umjetnosti, šaljivih poruka i ponosnih izjava o tome tko je uspješno probio igru. Iz njih se moglo zaključiti kakav tim stoji iza određenog proizvoda i koliko je sofisticirana zaštita koju su svladali.

Tehnike zaštite počele su se razvijati tijekom tog razdoblja. Osim jednostavnih provjera legitimnosti CD-a, izdavači su pribjegli robusnijim rješenjima. Pojavile su se profesionalne DRM biblioteke, poput SafeDisc-a (od Macrovisiona, oko 1998.) i SecuROM-a (pod pokroviteljstvom Sony DADC-a). Ove su zaštite u programski kod igre uključivale posebne rutine koje su provjeravale prisutnost originalnog diska tražeći digitalne potpise ili čak fizičke nepravilnosti koje kopija nije mogla reproducirati.

U početku su te zaštite bile relativno predvidljive za krekere. Programeri ih nisu često ažurirali, pa se vjerovalo da kada tim shvati kako zaštita funkcionira, može napisati automatski alat za crackanje koji uklanja istu zaštitu za sve sljedeće igre.

Naravno, to nije dugo trajalo. Pred kraj desetljeća i početak novog tisućljeća, zaštite su postajale sve dinamičnije i složenije. Izdavači i tvrtke koje su razvile DRM shvatili su da moraju stalno mijenjati zaštite ako žele uzrokovati glavobolje hakerima. Stoga su ažurirali SafeDisc/SecuROM sa svakom većom igrom, dodajući nove slojeve provjera, a također su počeli koristiti agresivnije pristupe, poput šifriranja dijelova koda i komprimiranja izvršnih datoteka (korištenjem tzv. packera), koji su igru pakirali u svojevrsni omotač, što je otežavalo pronalaženje zaštitnog koda.

Internet, DRM i sve teži problemi

Prije nešto više od dvadeset godina dobili smo brži internet i masovno dijeljenje piratskih datoteka putem mreža poput Napstera, eDonkeyja, eMulea, BitTorrenta i sličnih. Istovremeno, zaštita igara dosegla je novu razinu sofisticiranosti. Pojavio se pojam DRM (digital rights management), koji se odnosi na cijeli niz tehnologija za kontrolu korištenja digitalnog sadržaja. Za PC igre to je značilo još jače oblike zaštite koji su se odnosili ne samo na medije (CD/DVD), već i na sam softver. SafeDisc i SecuROM su se nastavili razvijati, ali uz njih se pojavio i zloglasni StarForce – ruska zaštita koja je bila poznata kao jedna od najtežih za probijanje u prvom desetljeću tisućljeća.

StarForce je stekao gotovo mitski status među igračima i piratima. Implementiran je kao skup upravljačkih programa u sustavu koji su duboko prodirali u operativni sustav i kontrolirali pristup pogonu i igri. Dok je SafeDisc, na primjer, provjeravao samo nekoliko skrivenih sektora na CD-u, StarForce je radio sve što je bilo moguće. Od provjere kašnjenja čitanja s optičkog pogona (koje slika diska na virtualnom pogonu nije mogla lako rekreirati), do instaliranja skrivenih upravljačkih programa koji su sprječavali pokretanje igre ako bi otkrila bilo kakvu sumnjivu smetnju. Sjećam se da su se igrači žalili da StarForce ponekad uzrokuje probleme čak i na legalnim sustavima. Bila je to vrlo invazivna zaštita koja je usporavala sustave i zahtijevala aktivaciju s interneta, što je u to vrijeme bilo nešto novo.

Za krekere je dolazak StarForcea bio pravi izazov i možda prva ozbiljna prijetnja bilo kojoj igri koja je dugo ostala nekrekovana. Prvi uspješni proboj StarForce zaštite stvoren je tek nakon mnogo mjeseci truda. Autoru jednog od prvih StarForce proboja trebalo je nekoliko mjeseci intenzivne analize i programiranja da bi to učinio.

Neke igre opremljene StarForceom (Ubisoft igre i slične) kružile su internetom u obliku "slike diska" koju ste morali montirati alatima poput Daemon Toolsa ili Alcohol 120% i koristiti posebne trikove za zaobilaženje zaštite, poput pokretanja s određenog IDE/SATA pogona ili isključivanja pogona. Bilo je vrijeme kada nije bilo jednostavnog cracka, već su postojale upute kako zaobići StarForce polovičnim rješenjima. Ali s vremenom je i StarForce opao.

Kako se krekeri nose s tako zahtjevnim DRM sustavima? Odgovor leži u sve sofisticiranijim metodama i alatima za obrnuti inženjering. Prije nekoliko desetljeća, vladali su alati za rastavljanje koda. SoftICE je bio vrlo popularan među krekerima. Zamijenio ga je OllyDbg. Uz njega se etablirao i legendarni IDA Pro (Interactive Disassembler) koji je u kombinaciji sa svojim modulom "Hex-Rays decompiler" omogućio dubinsku statičku analizu. S njim ste mogli pretvoriti strojni kod natrag u pseudo C kod, što je bilo vrlo korisno u razumijevanju složenih zaštita.

Najčešće korišteni alati modernih krekera su IDA Pro (sada i Ghidra otvorenog koda) za rastavljanje i analizu, te debuggeri poput OllyDbg-a i njegovog modernog 64-bitnog nasljednika x64dbg za dinamičko praćenje programa. Uz njihovu pomoć, kreker doslovno prolazi kroz kod igre, redak po redak, dok ne pronađe dio koji izvodi provjere zaštite. Tamo zatim intervenira u kodu (obično u memoriji tijekom debuggiranja) i testira promjene kako bi vidio jesu li uklonile zaštitu.

Kada pronađe minimalni skup ispravaka koji onemogućuju DRM (bilo da se radi o preskakanju provjere serijskog broja, onemogućavanju provjere prisutnosti diska ili uklanjanju vremenskog ograničenja probne verzije), zapisuje te promjene. Stvara se "zakrpa" ili mali program koji će napraviti iste promjene u originalnoj igri za ostale korisnike. Ovo je ključni dio cracka. Zakrpa mijenja samo nekoliko bajtova u izvršnoj datoteci igre, ali ti bajtovi određuju hoće li igra zahtijevati autentifikaciju ili će se pokretati bez ograničenja. Prednost cracka zakrpe je što su vrlo male (samo nekoliko kilobajta), jer ne sadrže cijelu igru, već samo ispravak strojnog koda na mjestima gdje je bila zaštita.

Budući da su DRM developeri znali da krekeri postupno dešifriraju njihove sheme, između 2005. i 2010. počeli su u svoj zaštitni kod ugrađivati sve više trikova koji su otežavali korištenje gore spomenutih alata. Zaštite su počele otkrivati izvode li se unutar debuggera (i u ovom slučaju ponašaju se drugačije ili se uopće ne pokreću). Pojavio se kod za samodetekciju. Program je provjeravao vlastiti kod na stotinama mjesta kako bi vidio je li modificiran, a ako bi otkrio odstupanje, izbacio bi grešku ili tiho onemogućio neki dio igre.

Tehnike poput metamorfnog koda i polimorfnog šifriranja postale su dio DRM repertoara. Na primjer, sigurnosni kod se neznatno mijenjao sa svakim lansiranjem (što ga je otežavalo identifikaciju) ili je bio duboko šifriran i dešifriran samo tijekom rada, često korištenjem dinamičkih ključeva vezanih uz hardver.

Neki DRM-ovi su doslovno zaključavali igru u neku vrstu virtualnog stroja (VM). Program igre se izvršavao unutar kontroliranog okruženja, gdje je svaku instrukciju provjeravao drugi sloj softvera. Crackeri su prvo morali prevariti ovaj virtualni stroj kako bi došli do pravog koda igre.

Programeri su neprestano bacali cjepanice pod noge krekerima. Kad su mislili da su pobijedili, programeri su smislili nove izazove, poput provjere CRC-a, što je tjeralo igru da stalno provjerava integritet datoteka kako bi otkrila jesu li modificirane. Ili su programeri sigurnosti namjerno ugradili lažne zamke, tako da su određeni kodovi izgledali kao ključni za zaštitu, dok je zapravo pravi mehanizam bio skriven negdje drugdje.

Krekeri su odgovorili nadogradnjom svojih pristupa. Za najteže zaštite više nije bilo dovoljno pronaći „jedan istinit/neistinit uvjet“. Ponekad je bilo potrebno dešifrirati cijeli mehanizam i napisati prilagođene alate za njega. Na primjer, kada se zaštita proširila na tisuće mjesta u programu, pisali su skripte koje su automatski pročešljavale kod i eliminirale zaštićene dijelove. Na primjer, jedan takav alat kružio je privatnim forumima piratske scene prije dvadeset godina. Bio je u stanju ukloniti SecuROM zaštitu iz .exe datoteke, čime je vraćena „čista“ verzija igre bez DRM-a. Naravno, autori zaštita ubrzo su nakon toga promijenili svoju metodu.

Zanimljivo je da sam nekoliko puta čuo da su tijekom tog razdoblja crackovi čak ubrzavali neke igre. Zašto? Zato što su neke zaštite uzrokovale pad performansi unatoč svim provjerama. Igrači su izvijestili da je piratska verzija igre radila glatkije od legalne. To se dogodilo, na primjer, s igrom Resident Evil Village (2021.), gdje su otkrili da piratsko izdanje bez Capcomovog DRM-a i Denuva nije imalo mucanje koje je mučilo original. Izdavač je kasnije objavio zakrpu koja je poboljšala performanse. Naravno, to ne znači da piratstvo koristi igrama, ali ukazuje na zanimljivu nuspojavu. Crackovanje ponekad znači i uklanjanje balasta, što igru čini bolje optimiziranom.

Je li Denuvo pobijedio?

Oko 2014. godine na sceni se pojavio novi izazivač koji je izdavačima obećao da će konačno stati na kraj piratstvu (barem na PC-u). Austrijska tvrtka predstavila je Denuvo Anti-Tamper. Ovo nije bila klasična DRM zaštita u smislu samostalne biblioteke, već dodatak postojećoj zaštiti (Steamov DRM, Origin...), koja je djelovala kao sloj protiv krivotvorenja koda.

Denuvo je vezao igre za hardver vašeg računala i stvorio jedinstvene ključeve. Kada ste prvi put pokrenuli igru, ona se vezala za vašu konfiguraciju. Svaka kopija igre dobila je poseban token vezan za vaš procesor, grafičku karticu, matičnu ploču itd., a igra je bila zasićena pozivima koji su provjeravali ovaj token. Denuvoov kod bio je ugrađen u igru na toliko mjesta da je bilo gotovo nemoguće ukloniti zaštitu bez prekida igre. Zamislite neku vrstu virtuoznog šifriranja i ispreplitanja koda, gdje se stvarne funkcije igre i mehanizmi zaštite preklapaju poput tkanog stolnjaka. Ako izvučete jednu nit, cijelo tkanje može biti uništeno.

Prve Denuvo igre (FIFA 15 i Dragon Age: Inquisition 2014.) bile su tvrd orah. Tek je krajem 2014. kineska piratska grupa 3DM objavila da su crackali Denuvo i da će uskoro objaviti crack. I jesu, ali je trebalo gotovo mjesec dana za samo jednu igru, dok su prije crackovi bili spremni za nekoliko dana.

Vođa 3DM grupe, poznata pod nadimkom Bird Sister, čak je početkom 2016. izjavila da odustaju od Just Cause 3 i da bi se moglo dogoditi da „za godinu ili dvije više neće biti besplatnih igara“. Ova izjava odjeknula je na piratskim forumima i torrent stranicama. Mnogi su je protumačili kao priznanje poraza.

3DM je tada simbolično najavio jednogodišnji moratorij na krekiranje igara kako bi vidio hoće li se prodaja igara poboljšati ako pirati ne budu uključeni. Možda je to bilo i taktičko povlačenje. U to vrijeme na scenu su stupile europske skupine, odlučne pokazati da se svaka zaštita prije ili kasnije može probiti.

Talijanska grupa CPY (Conspiracy) postala je sinonim za uspješne Denuvo crackove u razdoblju od 2016. do 2018. Preuzeli su palicu tamo gdje su drugi odustali. Primjerice, igra Assassin's Creed: Origins (2017.), koja je koristila Denuvo u kombinaciji s VMProtectom i Ubisoftovom vlastitom Uplay zaštitom (tj. trostrukom zaštitom), propala je nakon otprilike tri mjeseca rada. Tri mjeseca su radili na ovoj jednoj igri, što je prije bilo nečuveno, ali su uspjeli.

S druge strane, izdavači su u to vrijeme slavili. Denuvo im je dao 90 dana tijekom kojih se igra dobro prodavala jer nije bilo piratske verzije. To je zapravo bila glavna prodajna prednost Denuva. Ne jamče neprobojnost zauvijek, ali ako zaštita može trajati prvih nekoliko tjedana ili mjeseci kada se ostvaruje najveća dobit, ispunila je svoju svrhu.

Krekeri, međutim, nisu bacali pištolj na kukuruz. Denuvo se pokazao kao tvrd orah za razbiti, ali ne i nesalomljiv. Do 2017. godine doživjeli smo nevjerojatan preokret. Ono što je u početku bilo neprobojno gotovo godinu dana sada se raspalo u roku od nekoliko dana ili čak sati. Na primjer, South Park: The Fractured but Whole, Middle-earth: Shadow of War, Total War: Warhammer II i FIFA 18 bili su razbijeni na dan izlaska u jesen 2017. To je bio ogroman udarac za Denuvo i izdavače.

Ispostavilo se da su piratske skupine probile austrijsku Enigmu. Nisu otkrili kako su to učinili, ali očito su uspjeli automatizirati ili uvelike ubrzati proces probijanja ove zaštite. Vjerojatno su izgradili vlastite napredne analitičke platforme koje mogu pratiti izvršavanje Denuvo koda, možda čak i izdvojiti dešifrirani kod igre iz memorije i "očistiti" ga pomoću Denuva. Ako je vjerovati glasinama sa zatvorenih foruma, neke verzije Denuva su zauzele pristup u kojem su "instrumentirale" igru tijekom izvođenja, da tako kažem, dopuštajući Denuvu da dešifrira dijelove sebe dok igrate, a zatim snima otkriveni kod i "zakrpa" ga natrag u piratsko izdanje. Zvuči kao znanstvena fantastika, ali s obzirom na brzinu probijanja te godine, nešto slično se gotovo sigurno događalo u pozadini.

Danas je Denuvo još uvijek prisutan u mnogim AAA igrama, ali njegov ugled među igračima je prilično klimav. Mnogi ga mrze jer može uzrokovati probleme s performansama i jer zaključava igre na jedan uređaj, a pritom znaju da nijedna zaštita nije savršena na duge staze. Na sceni se pojavilo novo ime: Empress – freelance hakerica (nitko ne zna), koja je u razdoblju od 2020. do 2023. postala poznata po tome što je samostalno probila nekoliko uzastopnih verzija Denuva i otključala igre poput Resident Evil Village, Red Dead Redemption 2, Jedi: Survivor i drugih. U manifestima koji prate njezine crackove, Empress je, između ostalog, napisala da „uživa uništavati Denuvo“ i da to čini jer vjeruje da DRM ponižava poštene kupce. Njezin slučaj ilustrira tanku granicu između etike i nezakonitosti. S jedne strane, njezine postupke mase pozdravljaju jer im donose igre koje ponekad rade bolje, bez online ograničenja... ali s druge strane, jasno je da je to kršenje zakona i da njezini crackovi omogućuju i jednostavno piratstvo (igranje igre besplatno).

Jedan od paradoksa bitke između DRM-a i crackera jest da ništa nije trajno. To potvrđuje i više od 40-godišnja povijest piratstva. Međutim, istina je da se vremenski okvir znatno promijenio. Nekad je crack slijedio nakon izlaska igre iste večeri, ali danas je ta zaštita dovoljno učinkovita da pirate drži na distanci tjednima, mjesecima ili čak godinama.

Ali zato se i priroda piratstva promijenila. Nekada se radilo o brzom širenju najpopularnijih igara, ali danas je fokus možda više na arhiviranju i očuvanju igara za povijest. Crackerska scena se umorila od Denuva (Empress se nedavno povukla), ne zato što se ne može crackirati, već zato što je proces dug i nezanimljiv, a igra u međuvremenu može izgubiti relevantnost. Mnoge nove igre se stoga piratiziraju sa zakašnjenjem ili uopće ne, sve dok sami izdavači ne uklone Denuvo, što se događa kada procijene da je prodaja pala i da DRM više nije potreban. Mnogo puta su igre godinu ili dvije nakon izlaska dobile ažuriranje koje je uklonilo Denuvo, što je prešutno priznanje da DRM više nema smisla.

Pirati se sve više oslanjaju na hipervizor i tehnike aktivacije izvan mreže

Najnovija i tehnički najfascinantnija fronta u ovom ratu pomaknula se još dublje u srce hardvera – na razinu Prsten -1, gdje radi hipervizor. Dok Denuvo i anti-cheat sustavi pokušavaju kontrolirati operativni sustav na razini jezgre (Prsten 0), moderni crackeri koriste tehnike koje virtualiziraju cijeli operativni sustav.

U tom kontekstu, nedavno je istaknut kreker nadimka Voices38. Postao je poznat po tome što je uspio probiti zahtjevne Denuvo igre poput Dead Space Remakea i Sonic Frontiersa, a istovremeno je pružao podršku za Linux. Njegov pristup, kao i pristup timova poput MKDEV-a i 0xZeOn-a, često uključuje korištenje hipervizora za nevidljivo promatranje izvršavanja koda.

Tehnika se temelji na korištenju hardverski potpomognute virtualizacije (Intel VT-x ili AMD-V). Umjesto klasičnog debuggera, kreker koristi alate poput HyperDbg-a, koji rade neovisno o API-jima operacijskog sustava.

Budući da debugger radi na nižoj razini od igre i DRM-a, Denuvo ga ne može otkriti standardnim anti-debug trikovima. Putem proširenih tablica stranica (EPT), cracker može presresti pristupe memoriji i mijenjati kod u stvarnom vremenu bez aktiviranja sigurnosnih mehanizama. Hipervizor može "lažirati" odgovore na naredbu CPUID ili druge hardverske registre koje Denuvo koristi za generiranje hardverskog ID-a.

Međutim, Voices38 i drugi upozoravaju da je ova metoda rizična. Korištenje zaobilaženja hipervizora znači da korisnik izlaže cijeli svoj hardver i operativni sustav kodu koji radi na najnižoj mogućoj razini, otvarajući vrata potencijalnim sigurnosnim rupama za koje klasični krekeri nisu znali.

Takozvane offline aktivacije također su vrlo popularne putem zajednica poput Anti-Denuvo Sanctuary. Umjesto pronalaska načina za potpuno uklanjanje zaštite, ova zajednica se fokusira na offline aktivaciju, koja igračima omogućuje pokretanje igara bez stalne povezanosti s platformama poput Steama.

Njihov tehnički pristup temelji se na korištenju specijaliziranih emulatora i generatora licenci, koji su javno dostupni na njihovim GitHub repozitorijima. Generator Steam Ticketa je alat napisan u Rustu koji omogućuje stvaranje šifriranih tokena aplikacije (EncryptedAppTicket). Ovaj token uvjerava Denuvo da je igra službeno aktivirana na hardveru korisnika.

Goldberg Fork je modificirana verzija Steam API emulatora koja, u kombinaciji s generiranim tokenom, omogućuje igranje bez pokretanja samog Steam klijenta. Ubi-dbdata je specijalizirani emulator za Ubisoftovu implementaciju Denuva, simulirajući datoteku dbdata.dll, čime vam omogućuje zaobilaženje njihovih specifičnih sigurnosnih provjera.

Brave će uvijek postojati, ali i bravari će uvijek postojati.

Put od prvih pukotina na 8-bitnim računalima do sofisticiranih intervencija u Denuvu dug je i pun priča o genijalnosti, upornosti i osveti.

Rat među njima se nastavlja, negdje u skrivenim kutovima interneta, daleko od očiju javnosti, sve dok se možda jednog dana ponovno ne pojavi vijest da je XYZ igra provaljena na dan izlaska. U to vrijeme, pirati će se smijati dok će se izdavač češkati po glavi od ljutnje. I ciklus će se nastaviti unedogled.