Digitalne arhitekture v IT infrastrukturi in upravljanje varnostnih groženj

Zasnova varnih programsko razširljivih storitev temelji na strukturiranih sistemih digitalnih arhitektur ter programabilni infrastrukturi za avtomatizacijo in orkestracijo standardiziranih procesov.

Zgodbo digitalizacije v infrastrukturi morda najbolje ponazorimo z nalogo, kako programsko podpreti poslovno-tehnološki proces, ki obsega korake od zasnove in zagona storitev do zaznave in obravnave napak ter odzivov na grožnje. Z drugimi besedami, nadomestitev namestitvenih ukaznih vrstic s programsko opremo in podatkovnimi modeli; rabo novih orodji in krmilnikov (i.e. Python, GIT, CD/CI, JSON/YAML, REST API, Ansible) ter zametkov DevOps kulture. Razvoj varnih digitalnih arhitektur dodatno vključuje zagotavljanje varnosti na način obravnave identitet z nivoji zaupanja; preverjanje izpostavljenosti ranljivostim; spremljanje incidentov z zajemom podatkov, analitiko in forenziko. V boju proti zlonamerni dejavnosti in kraji podatkov se ne zoperstavljamo izključno anonimnim napadom slabonamernih zanesenjakov ali izsiljevalski programski opremi. Pri preprečevanju groženj stojimo nasproti kibernetskemu kriminalu oz. nezakonitostim. Zato sistemski integratorji in podjetja klasične varnostne rešitve proizvajalcev (i.e. Cisco – Umbrella, NGN-FW, AMP, DUO, Stealthwatch, SDA-ISE, SD-WAN; PaloAlto NG-FW, Arcsight SIEM) nadgrajujejo s storitvami varnostnih centrov za upravljanje in odpravo groženj.

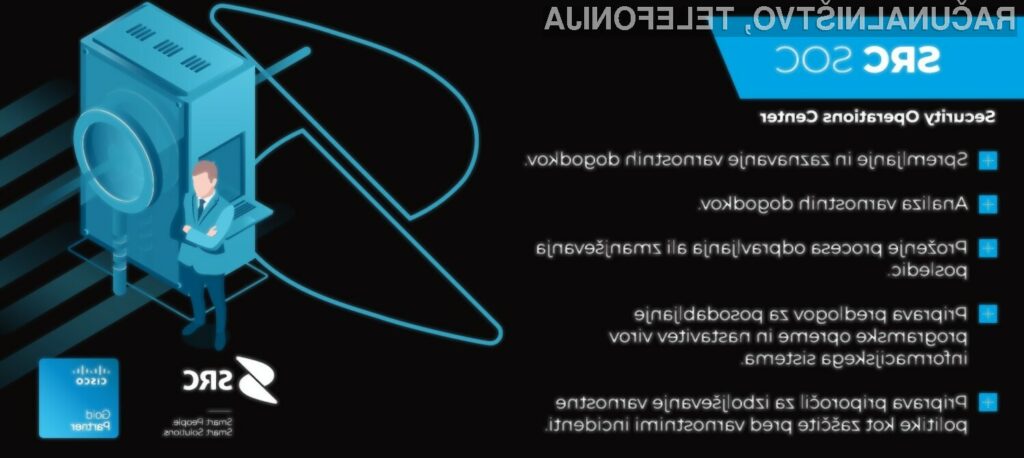

Varnostni centri – SOC

Varnost si izbori primerno vlogo v podjetjih, v kolikor je obravnavana enakovredno storitvi vzdrževanja IT sistemov in je podprta s specializiranimi inženirskimi ekipami ter analitičnim centrom z avtomatiziranimi procesi za odziv. S sistemskimi napadi, ki jih širijo zlonamerni algoritmi, se lahko borimo samo s programskimi rešitvami. Pri varnostno-informacijskih centrih gre večinoma za storitev upravljanja zaznave in odzivov na grožnje “Managed Detection & Threat Reposnse” po principu vozlišča, kamor se stekajo informacije o stanju, grožnjah in napadih. Obseg del se bistveno ne razlikuje med izvajalci: spremljanje in zaznava incidentov in triaža v realnem času, analiza incidentov, koordinacija odzivov, zbiranje in analiza informacij, informacije o novih ranljivostih, ponastavljanje in vzdrževanje senzorjev, priprava in prirejanje orodij za izvajanje ukrepov skladno z varnostno politiko.

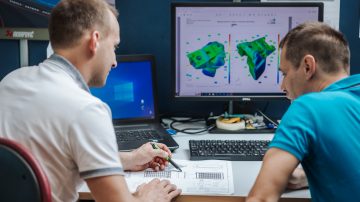

Storitev SOC (“Security Operations Center”) kot vir informacij o stanju informacijske infrastrukture pri naročniku uporablja gradivo, ki ga je mogoče pridobiti iz virov varovanega omrežja. Informacije se stekajo v sistem za zbiranje in analizo varnostnih dogodkov (SIEM –”Security Information & Event Management”). Zbrane in smiselno urejene podatke v realnem času se posreduje in obravnava v SOC centru. V produkcijskih okoljih so pogostejši lažni alarmi, ki so napačno označeni kot varnostni incident. V procesu analize te dogodke opredelimo kot izjeme ter vpeljemo naprednejše primere rabe zaznave in varovalne mehanizme.

Digitalne arhitekture v IT infrastrukturi temeljijo na programskem krmiljenju in osredotočenosti na poslovno procesni del. SOC predlaga usmeritve, katere varnostne pomanjkljivosti mora skrbnik informacijskega sistema nasloviti. Ključen je proces obravnave priporočil ter zapis pravil, kako se ranljivosti odpravlja. Slednje je naloga varnostne politike v podjetju, ki predstavlja temeljni kamen vsebinsko-izvedbenih odzivov na varnostne grožnje. Primerna zaznava dogodkov in utemeljena obravnava razkrivata, kako učinkovit je SOC, kar je z objavo metrike MITRE ATT@CK postalo merljivo. Več kot jih uspe nasloviti, bolj je zrel.

Več najdete na www.src.si (P.R.)

Prijavi napako v članku