Comment les groupes de pirates préparent-ils le « crack » pour les jeux ?

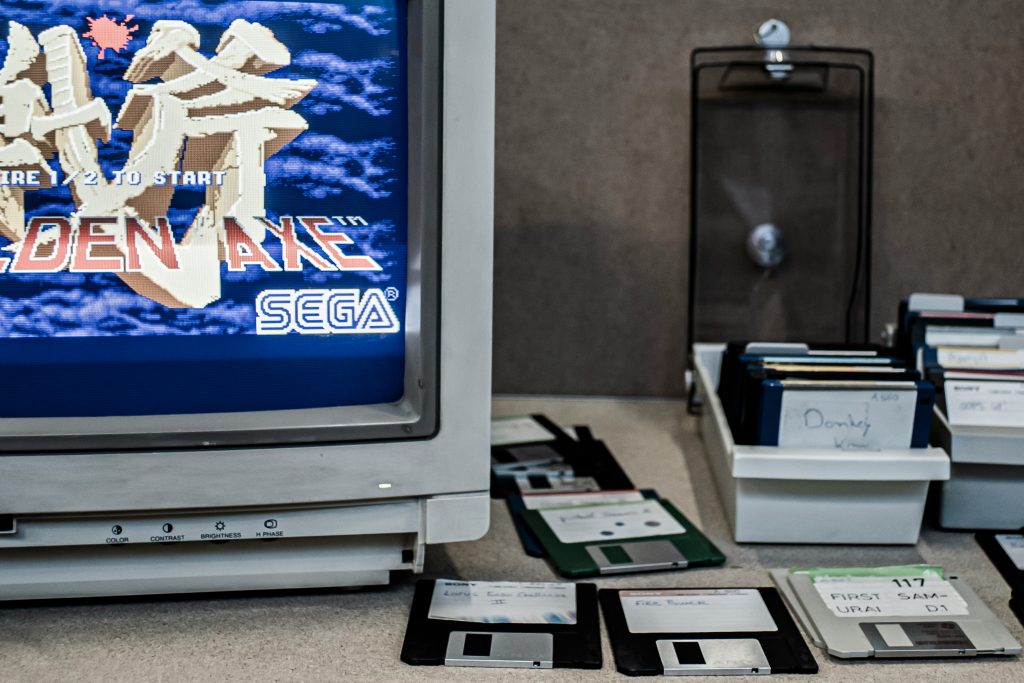

Je me souviens de l'époque où mes amis et moi échangions des jeux sur disquettes 5,25 pouces. Chaque copie était un trésor, mais bientôt des protections sont apparues pour tenter d'empêcher la copie illégale. Dès les années 1980, une lutte s'est engagée entre les développeurs, qui avaient introduit les premières formes de protection contre la copie, et les jeunes passionnés d'informatique, surnommés les « crackers », qui voulaient faire étalage de leurs connaissances en contournant ces protections.

Les disquettes et les premières fissures

Les premières formes de protection logicielle étaient souvent assez rudimentaires, du moins selon les normes actuelles. Les développeurs de jeux utilisaient diverses astuces sur les disquettes magnétiques pour empêcher leur copie facile : formats d'enregistrement non standard, secteurs défectueux, ou encore inclusion d'éléments physiques (pages de couleur spéciale dans le manuel) avec le jeu, obligeant le joueur à saisir un mot précis au lancement. Le slogan légendaire de l'époque était « Ne copiez pas cette disquette », même s'il était rarement respecté par les jeunes passionnés, moi y compris.

Malgré les efforts des éditeurs, les pirates ont rapidement trouvé des moyens de contourner ces protections. Souvent, ils repéraient dans le programme un endroit où le jeu effectuait une vérification (par exemple, en demandant au joueur de saisir le mot correct des instructions) et diffusaient un crack : une version modifiée du jeu dépourvue de ces vérifications. Dès 1985, l’expert Laind Huntsman constatait qu’« aucun système de protection ne reste efficace plus de quelques mois », ce qui en dit long sur l’efficacité redoutable des efforts des jeunes hackers.

Le jeu Dungeon Master sur la console Amiga 500 était l'un des rares exemples à l'époque à avoir duré près d'un an avant que des pirates informatiques ne parviennent à trouver une solution de contournement.

Dès les années 1980, des groupes de pirates (appelés groupes warez) se sont développés, rivalisant pour être les premiers à « cracker » un nouveau jeu. Ces crackers opéraient depuis les chambres de leurs parents ou les salles informatiques de leurs écoles et apprenaient d'abord par essais et erreurs. Leur motivation n'était pas le gain financier, mais le prestige. Il s'agissait de démontrer une supériorité technique et de relever le défi de contourner la protection. Une fois le pari réussi, ils intégraient fièrement leur nom au jeu sous la forme d'une courte animation ou d'un écran d'introduction portant le surnom du groupe. C'est ainsi que sont nés les fameux cracktroys (contraction de « crack » et « intro »), de courtes introductions graphiques avec musique, logos et messages de bienvenue accompagnant la version piratée du jeu. Ces graffitis numériques colorés étaient admirés par d'autres passionnés d'informatique et, avec le temps, ont même donné naissance à la démoscène – une programmation artistique distincte du piratage illégal.

TRIAD, Eagle Soft, Fairlight, Bonzai, Laser… Ce sont des noms de groupes pirates dont vous vous souvenez peut-être de votre enfance.

Techniquement, dans les années 1980, les pirates informatiques travaillaient quasiment à l'aveugle. Les premiers cracks étaient le fruit d'expérimentations. Ils utilisaient des éditeurs hexadécimaux ou des débogueurs rudimentaires pour examiner le code machine du jeu et repérer la partie du programme qui implémentait la protection. N'ayant pas accès au code source, ils devaient bien sûr le désassembler, c'est-à-dire le reconvertir en langage assembleur.

Parfois, ils chargeaient simplement le jeu en mémoire et utilisaient un moniteur, un programme permettant de visualiser et de modifier le contenu de la mémoire, et qui pouvait également afficher des commandes en langage assembleur. Lorsqu'ils découvraient un endroit où, par exemple, le jeu vérifiait l'authenticité de la disquette, cette condition était supprimée ou inversée. La méthode la plus courante consistait à contourner cette vérification indésirable. Dans le code machine, ils remplaçaient l'instruction de saut conditionnel afin que le programme continue toujours à exécuter le jeu, quelle que soit la vérification. Ceci était réalisé par de simples corrections de quelques octets. Ils inséraient souvent une instruction NOP (aucune opération) inutile à la place d'un saut, ou modifiaient le code machine pour que le branchement du programme aille dans la bonne direction. Presque tous les cracks classiques reposent sur cette idée : modifier une partie critique du code du jeu afin que la routine de protection ne s'active pas et que le jeu s'exécute sans problème. À cette époque, quiconque maîtrisait l'assembleur pouvait rapidement devenir un cracker compétent avec un peu d'entraînement.

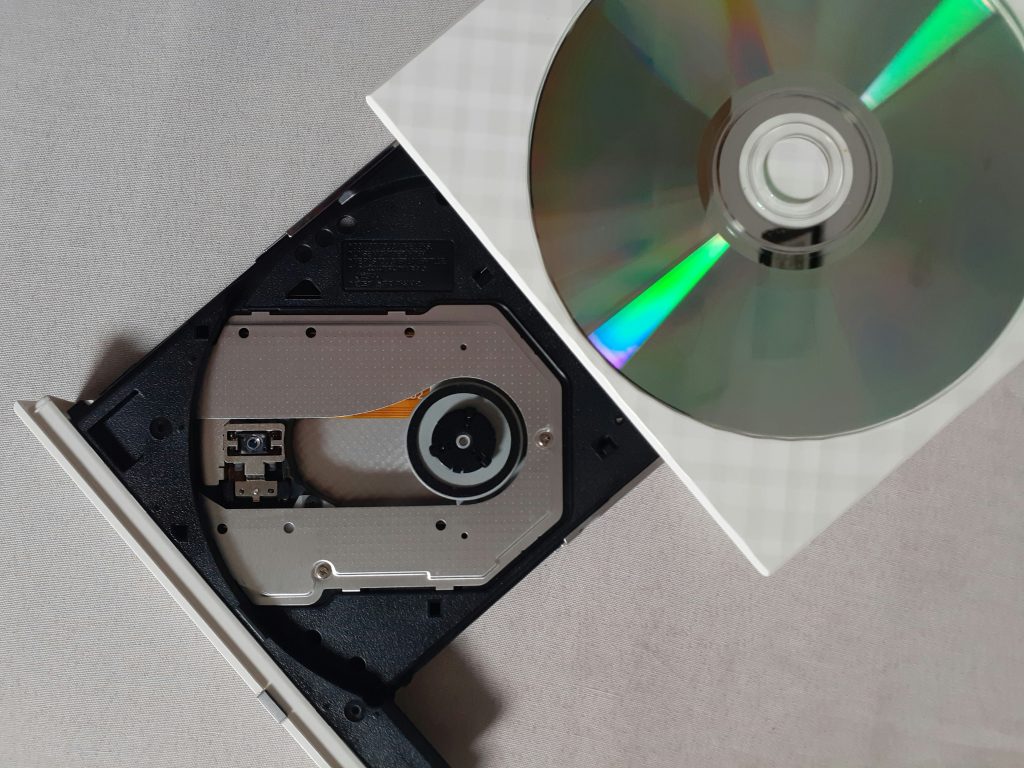

Les années 1990 ont été celles des premiers ordinateurs personnels et d'une meilleure protection.

Au début des années 1990, le monde du jeu vidéo a connu une transformation radicale. L'ordinateur personnel (PC) est devenu la plateforme de jeu dominante, et la taille des jeux a considérablement augmenté. Les disquettes ont laissé place aux CD-ROM, ce qui a engendré de nouvelles formes de protection. Parmi elles, la simple vérification du CD. Au démarrage, le jeu vérifiait la présence du CD original dans le lecteur. Les pirates ont alors créé des cracks dits « No-CD », qui modifiaient le fichier exécutable du jeu, rendant ainsi cette vérification superflue. L'un des sites les plus populaires pour se procurer ces cracks à l'époque était gamecopyworld.com, qui existe encore aujourd'hui, quasiment inchangé depuis près de vingt ans. La procédure était si simple que n'importe qui pouvait jouer à des jeux piratés en copiant-collant le fichier crack.exe.

Parallèlement, des clés de série (numéros de produit) firent leur apparition, que l'utilisateur devait saisir lors de l'installation. Ces clés constituaient la première tentative d'associer le jeu à l'acheteur légal. Mais même là, les pirates trouvèrent rapidement une autre solution. Au lieu de corriger le programme, ils préféraient parfois déchiffrer l'algorithme de génération des numéros de série valides. C'est ainsi que naquirent les générateurs de clés, de petits programmes capables de produire des clés de série valides pour un jeu ou un logiciel. Pour cela, le pirate devait déchiffrer la partie du code qui vérifiait la clé et déterminer la formule mathématique ou la logique permettant de calculer la clé correcte.

Les générateurs de clés étaient souvent de véritables petits chefs-d'œuvre. Outre leur fonction première (générer des clés fonctionnelles), ils possédaient une dimension esthétique particulière. Nombre d'entre eux proposaient des effets graphiques soignés et une musique 8 bits, à la manière de mini-produits de la démoscène. Ils étaient écrits dans divers langages, de l'assembleur au C++, selon leur auteur.

Avec la diffusion d'Internet à la fin des années 1990, une infrastructure mondiale de piratage s'est également créée. Grâce aux serveurs BBS (systèmes de forums) et aux premiers canaux Internet (serveurs FTP, IRC), les cracks et les versions piratées de jeux se sont répandus encore plus rapidement et à plus grande échelle.

Des groupes de pirates comme Razor 1911, Skid Row, Reloaded et d'autres sont devenus de véritables légendes parmi les joueurs. Des centaines de milliers de personnes à travers le monde ont vu leur signature sur leurs jeux acquis illégalement. Bien que ces groupes aient opéré dans la clandestinité, ils se sont forgé une réputation comparable à celle d'un groupe de rock dans le milieu musical. Pour de nombreux jeunes joueurs, ces groupes de pirates étaient même plus héroïques que les développeurs de jeux. Je me souviens d'avoir lu les fichiers NFO (fichiers texte) qui accompagnaient les versions piratées. Ils regorgeaient d'art ASCII, de messages humoristiques et de déclarations triomphantes sur ceux qui avaient réussi à cracker le jeu. On pouvait ainsi deviner quel genre d'équipe se cachait derrière un produit et à quel point la protection qu'elle avait contournée était sophistiquée.

Durant cette période, les techniques de protection se sont intensifiées. Outre la simple vérification de l'authenticité du CD, les éditeurs ont eu recours à des solutions plus robustes. Des bibliothèques DRM professionnelles ont vu le jour, telles que SafeDisc (de Macrovision, vers 1998) et SecuROM (sous l'égide de Sony DADC). Ces protections intégraient des routines spécifiques au code source du jeu, vérifiant la présence du disque original en recherchant des signatures numériques, voire des irrégularités physiques qu'une copie ne pouvait reproduire.

Au départ, ces protections étaient relativement prévisibles pour les pirates informatiques. Les développeurs ne les mettaient pas souvent à jour, si bien qu'on pensait qu'une fois qu'une équipe avait compris leur fonctionnement, elle pouvait créer un outil de piratage automatique capable de supprimer cette même protection pour tous les jeux suivants.

Bien sûr, cela n'a pas duré. Vers la fin de la décennie et le début du nouveau millénaire, les protections sont devenues de plus en plus dynamiques et complexes. Les éditeurs et les entreprises développant des systèmes de gestion des droits numériques (DRM) ont compris qu'ils devaient constamment modifier ces protections pour compliquer la tâche des pirates informatiques. Ils ont donc mis à jour SafeDisc/SecuROM à chaque nouveau jeu important, en ajoutant de nouvelles couches de contrôle et en adoptant des approches plus agressives, comme le chiffrement de certaines parties du code et la compression des fichiers exécutables (à l'aide de « packers »), qui consistaient à envelopper le jeu, rendant ainsi le code de protection plus difficile à détecter.

Internet, DRM et problèmes de plus en plus complexes

Il y a un peu plus de vingt ans, l'internet est devenu plus rapide et le partage massif de fichiers piratés s'est développé via des réseaux comme Napster, eDonkey, eMule, BitTorrent, etc. Parallèlement, la protection des jeux vidéo a atteint un niveau de sophistication inédit. Le terme DRM (gestion des droits numériques) est apparu, désignant un ensemble de technologies permettant de contrôler l'utilisation des contenus numériques. Pour les jeux PC, cela s'est traduit par des formes de protection encore plus robustes, ciblant non seulement le support (CD/DVD), mais aussi le logiciel lui-même. SafeDisc et SecuROM ont continué à se développer, mais parallèlement, le tristement célèbre StarForce a fait son apparition : une protection russe réputée comme l'une des plus difficiles à contourner durant la première décennie du millénaire.

StarForce acquit un statut quasi mythique parmi les joueurs et les pirates. Il s'agissait d'un ensemble de pilotes système qui s'infiltraient profondément dans le système d'exploitation et contrôlaient l'accès au disque dur et au jeu. Là où SafeDisc, par exemple, ne vérifiait que quelques secteurs cachés d'un CD, StarForce faisait tout son possible. De la vérification de la latence de lecture du lecteur optique (difficilement reproductible par une image disque sur un lecteur virtuel) à l'installation de pilotes cachés empêchant le lancement du jeu en cas d'interférence suspecte, StarForce était omniprésent. Je me souviens que des joueurs se plaignaient de problèmes causés par StarForce, même sur des systèmes légaux. C'était une protection très intrusive qui ralentissait les systèmes et nécessitait une activation par Internet, une nouveauté à l'époque.

Pour les pirates informatiques, l'arrivée de StarForce a constitué un véritable défi et peut-être la première menace sérieuse pour la pérennité de l'intégrité des jeux. Le premier crack réussi contre la protection StarForce n'a été obtenu qu'après de longs mois d'efforts. L'auteur de l'un des premiers cracks StarForce a dû consacrer plusieurs mois à une analyse et une programmation intensives.

Certains jeux protégés par StarForce (notamment les jeux Ubisoft) circulaient sur Internet sous forme d'« image disque » qu'il fallait monter avec des outils comme Daemon Tools ou Alcohol 120% et utiliser des astuces pour contourner la protection, comme démarrer sur un disque IDE/SATA spécifique ou désactiver des disques. À une époque, il n'existait pas de solution simple pour contourner StarForce ; on trouvait plutôt des instructions pour y parvenir avec des solutions de fortune. Mais avec le temps, StarForce a fini par perdre de son efficacité.

Comment les pirates informatiques parviennent-ils à contourner des systèmes de gestion des droits numériques (DRM) aussi exigeants ? La réponse réside dans des méthodes et des outils de rétro-ingénierie de plus en plus sophistiqués. Il y a quelques décennies, les outils de désassemblage de code régnaient en maîtres. SoftICE était très populaire auprès des pirates. Il a été remplacé par OllyDbg. Parallèlement, le légendaire IDA Pro (Interactive Disassembler) s'est imposé. Combiné à son module de décompilation « Hex-Rays », il permettait une analyse statique approfondie. Grâce à lui, il était possible de reconvertir le code machine en pseudo-code C, ce qui s'avérait très utile pour comprendre les protections complexes.

Les outils les plus couramment utilisés par les pirates informatiques modernes sont IDA Pro (désormais également disponible en open source sous le nom de Ghidra) pour le désassemblage et l'analyse, ainsi que des débogueurs tels qu'OllyDbg et son successeur 64 bits x64dbg pour le traçage dynamique du programme. Grâce à ces outils, le pirate parcourt littéralement le code du jeu, ligne par ligne, jusqu'à trouver la partie qui effectue les contrôles de protection. Il intervient alors dans le code (généralement en mémoire lors du débogage) et teste les modifications pour vérifier si elles suppriment la protection.

Lorsqu'il trouve un ensemble minimal de correctifs permettant de désactiver la protection DRM (qu'il s'agisse de contourner la vérification du numéro de série, de désactiver la vérification de la présence du disque ou de supprimer la limite de temps de la version d'essai), il enregistre ces modifications. Un « patch », un petit programme, est alors créé pour appliquer ces mêmes modifications au jeu original pour les autres utilisateurs. C'est l'élément clé du crack. Le patch ne modifie que quelques octets dans le fichier exécutable du jeu, mais ces octets déterminent si le jeu nécessitera une authentification ou s'il fonctionnera sans restriction. L'avantage des patchs de crack réside dans leur taille très réduite (quelques kilo-octets seulement), car ils ne contiennent pas l'intégralité du jeu, mais uniquement une correction du code machine aux endroits où la protection était présente.

Sachant que les pirates informatiques parvenaient progressivement à décrypter leurs systèmes, les développeurs de DRM ont, entre 2005 et 2010, intégré de plus en plus de mécanismes à leur code de protection afin de rendre l'utilisation des outils mentionnés précédemment plus difficile. Les protections ont commencé à détecter leur exécution dans un débogueur (et, dans ce cas, à se comporter différemment, voire à s'arrêter complètement). Un code d'autodétection a fait son apparition. Le programme vérifiait son propre code à des centaines d'endroits pour détecter d'éventuelles modifications et, en cas d'anomalie, il générait une erreur ou désactivait silencieusement une partie du jeu.

Des techniques telles que le code métamorphique et le chiffrement polymorphe sont devenues partie intégrante des systèmes de gestion des droits numériques (DRM). Par exemple, le code de sécurité pouvait légèrement changer à chaque lancement (le rendant difficile à identifier), ou être chiffré en profondeur et déchiffré uniquement pendant le fonctionnement, souvent à l'aide de clés dynamiques liées au matériel.

Certains systèmes de gestion des droits numériques (DRM) enfermaient littéralement le jeu dans une sorte de machine virtuelle (VM). Le programme du jeu s'exécutait dans un environnement contrôlé où chaque instruction était vérifiée par une autre couche logicielle. Les pirates devaient d'abord tromper cette machine virtuelle pour accéder au code source du jeu.

Les développeurs semaient constamment la zizanie parmi les pirates. Une fois la victoire acquise, ils inventaient de nouveaux défis, comme la vérification CRC, qui obligeait le jeu à contrôler en permanence l'intégrité des fichiers pour détecter toute modification. D'autres développeurs, spécialisés en sécurité, intégraient délibérément de faux pièges, faisant passer certains codes pour essentiels à la protection, alors qu'en réalité, le véritable mécanisme était dissimulé ailleurs.

Les pirates ont réagi en perfectionnant leurs méthodes. Pour les protections les plus complexes, il ne suffisait plus de trouver une simple condition vrai/faux. Il fallait parfois décrypter l'intégralité du mécanisme et développer des outils sur mesure. Par exemple, lorsque la protection s'étendait à des milliers d'endroits dans le programme, ils créaient des scripts qui analysaient automatiquement le code et supprimaient les parties protégées. Un outil de ce type circulait sur les forums privés du milieu pirate il y a une vingtaine d'années. Il permettait de supprimer la protection SecuROM du fichier .exe, restaurant ainsi une version « propre » du jeu sans DRM. Bien entendu, les auteurs de ces protections ont rapidement modifié leur méthode.

Il est intéressant de noter que j'ai entendu dire à plusieurs reprises que, durant cette période, le piratage a même permis d'accélérer certains jeux. Pourquoi ? Parce que certaines protections entraînaient une baisse de performance malgré tous les contrôles. Des joueurs ont rapporté que la version piratée du jeu était plus fluide que la version légale. Ce fut le cas, par exemple, avec Resident Evil Village (2021), où ils ont constaté que l'édition piratée, dépourvue du DRM et de Denuvo de Capcom, ne souffrait pas des saccades qui affectaient la version originale. L'éditeur a par la suite publié un correctif améliorant les performances. Bien sûr, cela ne signifie pas que le piratage soit bénéfique aux jeux, mais cela met en lumière un effet secondaire intéressant. Le piratage permet parfois aussi d'alléger le jeu, ce qui le rend mieux optimisé.

Denuvo a-t-il gagné ?

Aux alentours de 2014, un nouveau concurrent fit son apparition, promettant aux éditeurs d'en finir enfin avec le piratage (du moins sur PC). La société autrichienne lança Denuvo Anti-Tamper. Il ne s'agissait pas d'une protection DRM classique au sens d'une bibliothèque autonome, mais plutôt d'un complément aux protections existantes (DRM de Steam, Origin, etc.), agissant comme une couche supplémentaire contre la falsification du code.

Denuvo liait les jeux au matériel de votre ordinateur et créait des clés uniques. Au premier lancement, le jeu s'attachait à votre configuration. Chaque copie recevait un jeton spécial associé à votre processeur, votre carte graphique, votre carte mère, etc., et le jeu était saturé d'appels vérifiant ce jeton. Le code de Denuvo était si profondément ancré dans le jeu qu'il était quasiment impossible de supprimer la protection sans le rendre inutilisable. Imaginez un entrelacement virtuose de chiffrement et de code, où les fonctions du jeu et ses mécanismes de protection se superposent comme les fils d'une nappe tissée. Si l'on retire un seul fil, c'est tout l'ensemble qui est détruit.

Les premiers jeux protégés par Denuvo (FIFA 15 et Dragon Age : Inquisition en 2014) ont été particulièrement difficiles à pirater. Ce n'est qu'à la fin de l'année 2014 que le groupe de piratage chinois 3DM a annoncé avoir réussi à contourner le système et qu'un crack serait bientôt disponible. Ce qui fut chose faite, mais il a fallu près d'un mois pour un seul jeu, alors qu'auparavant, les cracks étaient prêts en quelques jours.

La chef du groupe 3DM, surnommée Bird Sister, a même déclaré début 2016 qu'ils abandonnaient Just Cause 3 et qu'il se pourrait que « d'ici un an ou deux, il n'y ait plus aucun jeu gratuit ». Cette déclaration a fait le tour des forums de piratage et des sites de torrents. Beaucoup l'ont interprétée comme un aveu de défaite.

3DM annonça alors symboliquement un moratoire d'un an sur le piratage des jeux afin de voir si les ventes augmenteraient en l'absence de pirates. Il s'agissait peut-être aussi d'un repli stratégique. À cette époque, des groupes européens entrèrent en scène, déterminés à prouver que toute protection pouvait être contournée tôt ou tard.

Le groupe italien CPY (Conspiracy) s'est imposé comme une référence en matière de piratage de Denuvo entre 2016 et 2018. Ils ont pris le relais là où d'autres avaient abandonné. Par exemple, le jeu Assassin's Creed Origins (2017), qui utilisait Denuvo en combinaison avec VMProtect et le système de protection Uplay d'Ubisoft (soit une triple protection), a été piraté après environ trois mois de travail. Ils ont consacré trois mois à ce seul jeu, une prouesse inédite, et ils ont réussi.

De leur côté, les éditeurs étaient aux anges. Denuvo leur avait offert 90 jours de succès commercial, grâce à l'absence de version piratée. C'était d'ailleurs le principal argument de vente de Denuvo. L'inviolabilité n'est pas garantie à vie, mais si la protection tient le coup pendant les premières semaines ou les premiers mois, période cruciale pour les profits, elle remplit parfaitement son rôle.

Cependant, les éditeurs n'ont pas utilisé de pistolet à impulsion électrique. Denuvo s'est avéré être un outil difficile à contourner, mais pas infaillible. En 2017, la situation a connu un revirement spectaculaire. Ce qui était resté impénétrable pendant près d'un an s'effondrait désormais en quelques jours, voire quelques heures. Par exemple, South Park : L'Annale du Destin, La Terre du Milieu : L'Ombre de la Guerre, Total War : Warhammer II et FIFA 18 ont tous été piratés le jour de leur sortie à l'automne 2017. Ce fut un coup dur pour Denuvo et les éditeurs.

Il s'avère que les groupes de pirates ont réussi à déchiffrer le système Enigma autrichien. Ils n'ont pas révélé leur méthode, mais ils semblent avoir automatisé ou considérablement accéléré le processus de contournement de cette protection. Ils ont probablement développé leurs propres plateformes d'analyse avancées capables de suivre l'exécution du code Denuvo, voire d'extraire le code du jeu déchiffré de la mémoire et de le « nettoyer » avec Denuvo. Si l'on en croit les rumeurs circulant sur des forums privés, certaines versions de Denuvo auraient utilisé une approche consistant à « instrumenter » le jeu en temps réel, en laissant Denuvo déchiffrer certaines parties de lui-même pendant que le joueur joue, puis en capturant le code découvert et en le réintégrant dans la version piratée. Cela semble relever de la science-fiction, mais compte tenu de la rapidité avec laquelle le piratage a eu lieu cette année-là, une telle opération s'est très certainement déroulée en coulisses.

Aujourd'hui, Denuvo est toujours présent dans de nombreux jeux AAA, mais sa réputation auprès des joueurs est loin d'être acquise. Beaucoup le détestent car il peut engendrer des problèmes de performance et parce qu'il limite l'accès aux jeux à un seul appareil, tout en sachant qu'aucune protection n'est infaillible. Un nouveau nom a fait son apparition : Empress, une hackeuse indépendante (dont l'identité reste un mystère), qui s'est fait connaître entre 2020 et 2023 en parvenant à contourner plusieurs versions successives de Denuvo et à débloquer des jeux comme Resident Evil Village, Red Dead Redemption 2, Jedi: Survivor et bien d'autres. Dans les manifestes accompagnant ses cracks, Empress a notamment écrit qu'elle « prend plaisir à détruire Denuvo » et qu'elle agit ainsi car elle estime que les DRM humilient les acheteurs honnêtes. Son cas illustre la frontière ténue entre éthique et illégalité. D'un côté, ses actions sont saluées par le grand public car elles lui permettent de jouer à des jeux qui fonctionnent parfois mieux, sans restrictions en ligne… mais de l'autre, il est clair qu'il s'agit d'une violation de la loi et que ses cracks permettent également un simple piratage (jouer gratuitement au jeu).

L'un des paradoxes de la lutte entre les DRM et les pirates informatiques est que rien n'est permanent. L'histoire du piratage, qui dure depuis plus de 40 ans, le confirme. Cependant, il est vrai que le rythme de vie des pirates a considérablement évolué. Autrefois, un crack accompagnait la sortie d'un jeu le soir même, mais aujourd'hui, ces protections sont suffisamment efficaces pour tenir les pirates à distance pendant des semaines, des mois, voire des années.

Mais c'est aussi pour cela que la nature du piratage a changé. Autrefois, il s'agissait de la diffusion rapide des jeux les plus populaires, mais aujourd'hui, l'accent est peut-être davantage mis sur l'archivage et la préservation des jeux pour l'histoire. La communauté des crackers s'est lassée de Denuvo (Empress a récemment pris sa retraite), non pas parce qu'il est impossible à pirater, mais parce que le processus est long et fastidieux, et que le jeu risque de perdre de son attrait entre-temps. De nombreux nouveaux jeux sont donc piratés avec un certain retard, voire pas du tout, jusqu'à ce que l'éditeur supprime lui-même Denuvo, ce qui arrive lorsqu'il constate une baisse des ventes et estime que la gestion des droits numériques (DRM) n'est plus nécessaire. Souvent, les jeux reçoivent une mise à jour un ou deux ans après leur sortie, supprimant Denuvo, ce qui constitue un aveu implicite que la DRM n'a plus de sens.

Les pirates s'appuient de plus en plus sur des techniques d'activation hors ligne et par hyperviseur.

Le front le plus récent et le plus fascinant sur le plan technique dans cette guerre s'est déplacé encore plus profondément au cœur du matériel – au niveau Ring -1, où opère l'hyperviseur. Tandis que Denuvo et les systèmes anti-triche tentent de contrôler le système d'exploitation au niveau du noyau (Ring 0), les pirates informatiques modernes utilisent des techniques qui virtualisent l'intégralité du système d'exploitation.

Dans ce contexte, un cracker du nom de Voices38 s'est récemment fait remarquer. Il est devenu célèbre pour sa capacité à cracker des jeux Denuvo exigeants comme Dead Space Remake et Sonic Frontiers, tout en offrant une assistance pour Linux. Son approche, ainsi que celle d'équipes comme MKDEV et 0xZeOn, consiste souvent à utiliser un hyperviseur pour observer discrètement l'exécution du code.

Cette technique repose sur l'utilisation de la virtualisation matérielle (Intel VT-x ou AMD-V). Au lieu d'un débogueur classique, le pirate utilise des outils tels que HyperDbg, qui fonctionnent indépendamment des API du système d'exploitation.

Comme le débogueur s'exécute à un niveau inférieur à celui du jeu et du système de gestion des droits numériques (DRM), Denuvo ne peut pas le détecter avec les techniques anti-débogage classiques. Grâce aux tables de pages étendues (EPT), un pirate peut intercepter les accès mémoire et modifier le code en temps réel sans déclencher les mécanismes de sécurité. L'hyperviseur peut falsifier les réponses à la commande CPUID ou à d'autres registres matériels utilisés par Denuvo pour générer l'identifiant matériel.

Cependant, Voices38 et d'autres mettent en garde contre les risques liés à cette méthode. Le contournement de l'hyperviseur expose l'intégralité du matériel et du système d'exploitation à un code fonctionnant au niveau le plus bas possible, ouvrant ainsi la porte à des failles de sécurité potentielles inconnues des pirates informatiques traditionnels.

L'activation hors ligne, ou activation hors ligne, est également très populaire au sein de communautés comme Anti-Denuvo Sanctuary. Plutôt que de chercher à supprimer complètement la protection, cette communauté se concentre sur l'activation hors ligne, qui permet aux joueurs de lancer des jeux sans être constamment connectés à des plateformes comme Steam.

Leur approche technique repose sur l'utilisation d'émulateurs spécialisés et de générateurs de licences, disponibles publiquement sur leurs dépôts GitHub. Le générateur de tickets Steam est un outil écrit en Rust qui permet de créer des jetons d'application chiffrés (EncryptedAppTicket). Ce jeton confirme à Denuvo que le jeu a été officiellement activé sur le matériel de l'utilisateur.

Goldberg Fork est une version modifiée de l'émulateur d'API Steam qui, combinée à un jeton généré, permet de jouer sans lancer le client Steam. Ubi-dbdata est un émulateur spécialisé pour l'implémentation Denuvo d'Ubisoft ; il simule le fichier dbdata.dll et permet ainsi de contourner leurs contrôles de sécurité.

Les serrures existeront toujours, mais les serruriers aussi.

Le chemin qui mène des premières failles dans les ordinateurs 8 bits aux interventions sophistiquées de Denuvo est long et jalonné d'histoires de génie, de persévérance et de vengeance.

La guerre entre eux se poursuit, tapie dans les recoins les plus obscurs d'Internet, loin des regards indiscrets, jusqu'à ce que, peut-être un jour, l'information refasse surface : le jeu XYZ aurait été piraté dès sa sortie. À ce moment-là, les pirates riront tandis que l'éditeur, furieux, se grattera la tête. Et le cycle se répétera indéfiniment.