In che modo i gruppi di pirati preparano il "crack" per i giochi?

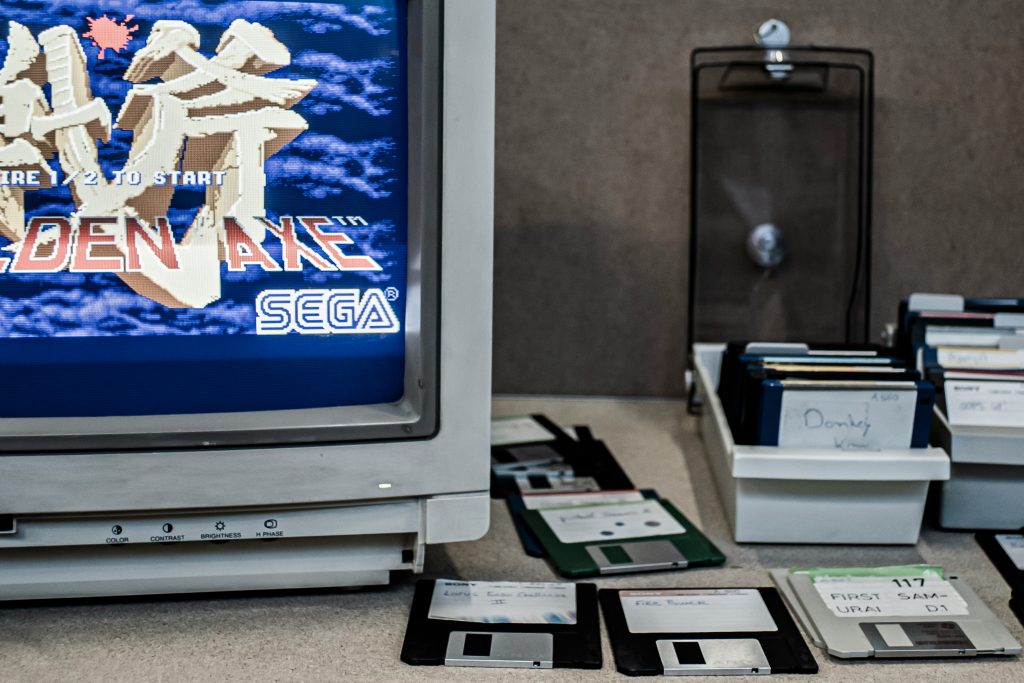

Ricordo i tempi in cui io e i miei amici ci scambiavamo i giochi su floppy disk da 5,25 pollici. Ogni copia era un tesoro, ma presto apparvero protezioni che cercavano di impedirne la copia non autorizzata. Già negli anni '80, ci fu una battaglia tra gli sviluppatori, che introdussero le prime forme di protezione anticopia, e i giovani appassionati di computer, chiamati cracker, che volevano ostentare la propria conoscenza aggirando queste protezioni.

Floppy disk e le prime crepe

Le prime forme di protezione del software erano spesso piuttosto semplici, almeno per gli standard odierni. Gli sviluppatori di giochi implementavano vari trucchi sui floppy disk magnetici per impedirne la copia facile, come formati di registrazione non standard, settori danneggiati sul disco, oppure includevano supporti fisici (pagine colorate appositamente nel manuale) insieme al gioco e richiedevano al giocatore di inserire una parola specifica da questi materiali all'avvio. Il leggendario slogan dell'epoca divenne "Non copiare quel floppy", sebbene fosse raramente seguito dai giovani appassionati, me compreso.

Nonostante gli sforzi degli editori, i pirati trovarono rapidamente il modo di aggirare queste protezioni. Spesso, trovavano rapidamente un punto nel programma in cui il gioco eseguiva un controllo (ad esempio, richiedendo al giocatore di inserire la parola corretta dalle istruzioni) e rilasciavano una crack, una versione modificata del gioco che non conteneva più tali controlli. Già nel 1985, l'esperto Laind Huntsman osservava che "nessun sistema di protezione rimarrà protetto per più di qualche mese", il che la dice lunga sull'efficacia spietata degli sforzi dei giovani hacker.

Il gioco Dungeon Master per la console Amiga 500 fu uno dei pochi esempi dell'epoca che durò quasi un anno prima che i cracker riuscissero a trovare una soluzione alternativa.

Già negli anni '80 si svilupparono gruppi di pirati (i cosiddetti gruppi warez), in competizione tra loro per vedere chi sarebbe stato il primo a "craccare" un nuovo gioco. Questi cracker operavano dalle camere dei genitori o dai laboratori informatici delle scuole e inizialmente imparavano dai propri tentativi ed errori. La loro motivazione non era il guadagno economico, ma il prestigio. Si trattava di dimostrare la superiorità tecnica e la sfida di violare la protezione stessa. Quando ci riuscivano, incorporavano con orgoglio il loro nome nel gioco sotto forma di una breve animazione o schermata iniziale con il soprannome del gruppo. Questo diede origine ai famosi cracktroys (una parola composta dalle parole crack e intro), ovvero brevi introduzioni grafiche con musica, loghi e saluti che accompagnavano la versione pirata del gioco. Questi colorati graffiti digitali erano ammirati da altri appassionati di computer e, nel tempo, da essi si svilupparono anche gli albori della demoscene – la programmazione artistica separata dalla pirateria illegale.

TRIAD, Eagle Soft, Fairlight, Bonzai, Laser... Questi sono i nomi dei gruppi di pirati che potresti ricordare dalla tua infanzia.

Tecnicamente, negli anni '80 i cracker lavoravano quasi alla cieca. I primi crack furono creati sperimentalmente. Utilizzavano editor esadecimali o semplici debugger per esaminare il codice macchina del gioco e cercare la parte del programma che implementava la protezione. Non avendo il codice sorgente, ovviamente, ricorrevano al disassemblaggio, ovvero alla riconversione del codice macchina in linguaggio assembly.

A volte caricavano semplicemente il gioco in memoria e utilizzavano un cosiddetto monitor, un programma per visualizzare e modificare il contenuto della memoria, in grado anche di visualizzare comandi in linguaggio assembly. Quando scoprivano un punto in cui, ad esempio, il gioco controllava se il floppy disk fosse originale, questa condizione veniva rimossa o invertita. Il metodo più comune era saltare il controllo indesiderato. Nel codice macchina, sostituivano l'istruzione di salto condizionale in modo che il programma continuasse sempre a eseguire il gioco, indipendentemente dal controllo. Questo veniva ottenuto con piccole correzioni di pochi byte. Spesso inserivano un'inutile istruzione NOP (no-operation) al posto di un salto o modificavano il codice macchina in modo che il ramo del programma andasse nella giusta direzione. Quasi tutti i crack classici si basano su questa idea: modificare una parte critica del codice di gioco in modo che la routine di protezione non entrasse in funzione e il gioco funzionasse senza intoppi. Chiunque padroneggiasse l'assembler poteva rapidamente diventare un cracker di successo con un po' di pratica a quei tempi.

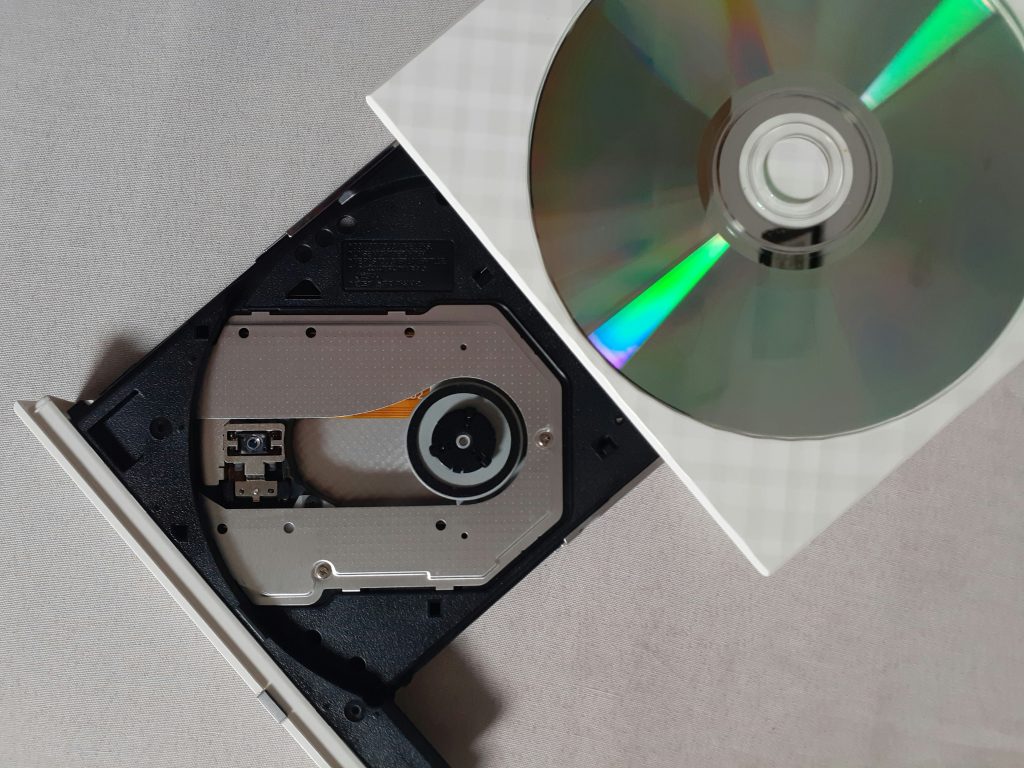

Gli anni '90 sono stati gli anni dei primi personal computer e delle migliori protezioni

Con l'avvento degli anni '90, il mondo dei videogiochi cambiò. I personal computer (PC) divennero la piattaforma di gioco più popolare e le dimensioni dei giochi aumentarono. Invece dei floppy disk, i giochi iniziarono a diffondersi su supporti CD-ROM, introducendo nuove forme di protezione. Una di queste era il semplice CD Check. Il gioco controllava all'avvio se il CD originale fosse inserito nel lettore. I pirati risposero con i cosiddetti crack "No-CD", che riparavano il file eseguibile del gioco, rendendo questo controllo del supporto non più necessario. Uno dei siti più popolari all'epoca dove era possibile ottenere file crack era gamecopyworld.com, che esiste ancora esattamente nella stessa forma di quasi due decenni fa. Il processo era così semplice che chiunque poteva giocare a giochi piratati se sapeva come copiare e incollare il file crack.exe.

Contemporaneamente, apparvero le chiavi seriali (numeri di prodotto), che l'utente doveva inserire durante l'installazione. Queste chiavi rappresentarono il primo tentativo di collegare il gioco all'acquirente legittimo. Ma anche in questo caso, i pirati trovarono rapidamente un altro modo. Invece di riparare il programma, a volte preferivano decifrare l'algoritmo per i numeri di serie validi. Questo diede origine ai keygen, piccoli programmi in grado di generare chiavi seriali valide per un gioco o un software. Ciò richiedeva al cracker di decifrare la parte del codice che controllava la chiave e di determinare la formula matematica o la logica per la chiave corretta.

I keygen erano spesso piccole opere d'arte. Oltre alla loro funzione di base (generare chiavi funzionanti), avevano anche un tocco estetico. Molti avevano effetti grafici interessanti e musica a 8 bit, una sorta di mini-prodotto demoscene. Erano scritti in vari linguaggi, dall'assembler al C++, a seconda dell'autore.

Con la diffusione di Internet alla fine degli anni '90, si creò anche un'infrastruttura globale per la pirateria. Attraverso i server BBS (bulletin board systems) e i primi canali Internet (server FTP, IRC), crack e versioni pirata di giochi si diffusero ancora più rapidamente e ampiamente.

Gruppi pirata come Razor 1911, Skid Row, Reloaded e altri sono diventati nomi quasi leggendari tra i videogiocatori. Centinaia di migliaia di persone in tutto il mondo hanno visto la loro firma sui giochi acquisiti illegalmente. Sebbene questi gruppi operassero clandestinamente, si sono creati una reputazione e un nome paragonabili a quelli di una rock band negli ambienti musicali. Per molti giovani giocatori, questi gruppi pirata erano eroi ancora più grandi degli sviluppatori dei giochi. Ricordo di aver letto i file NFO (file di testo) che accompagnavano le versioni pirata. Erano pieni di ASCII art, messaggi umoristici e dichiarazioni orgogliose su chi era riuscito a crackare il gioco. Da questi si capiva che tipo di team c'era dietro un particolare prodotto e quanto fosse sofisticata la protezione che avevano superato.

In questo periodo, le tecniche di protezione iniziarono a intensificarsi. Oltre ai semplici controlli di legittimità del CD, gli editori ricorsero a soluzioni più robuste. Stavano emergendo librerie DRM professionali, come SafeDisc (di Macrovision, intorno al 1998) e SecuROM (sotto l'egida di Sony DADC). Queste protezioni incorporavano routine speciali nel codice di programmazione del gioco che verificavano la presenza del disco originale ricercando firme digitali o persino irregolarità fisiche che una copia non poteva ricreare.

Inizialmente, queste protezioni erano relativamente prevedibili per i cracker. Gli sviluppatori non le aggiornavano spesso, quindi si credeva che una volta capito il funzionamento della protezione, si sarebbe potuto scrivere uno strumento di cracking automatico che rimuovesse la stessa protezione per tutti i giochi successivi.

Naturalmente, questo non durò a lungo. Verso la fine del decennio e l'inizio del nuovo millennio, le protezioni divennero sempre più dinamiche e complesse. Gli editori e le aziende che sviluppavano DRM si resero conto che dovevano modificare costantemente le protezioni se volevano causare problemi agli hacker. Così aggiornarono SafeDisc/SecuROM con ogni gioco importante, aggiungendo nuovi livelli di controllo e iniziando anche ad adottare approcci più aggressivi, come la crittografia di parti del codice e la compressione dei file eseguibili (utilizzando i cosiddetti packer), che impacchettavano il gioco in una sorta di wrapper, rendendo più difficile l'individuazione del codice di protezione.

Internet, DRM e problemi sempre più difficili

Poco più di vent'anni fa, abbiamo ottenuto una connessione Internet più veloce e la condivisione di massa di file piratati tramite reti come Napster, eDonkey, eMule, BitTorrent e simili. Allo stesso tempo, le protezioni dei videogiochi hanno raggiunto un nuovo livello di sofisticazione. È apparso il termine DRM (gestione dei diritti digitali), che si riferisce a un'ampia gamma di tecnologie per il controllo dell'uso dei contenuti digitali. Per i giochi per PC, ciò ha significato forme di protezione ancora più efficaci, che non riguardavano solo il supporto (CD/DVD), ma anche il software stesso. SafeDisc e SecuROM hanno continuato a svilupparsi, ma accanto a loro è apparso il famigerato StarForce, una protezione russa nota per essere una delle più difficili da violare nel primo decennio del millennio.

StarForce acquisì uno status quasi mitico tra giocatori e pirati. Veniva implementato come un set di driver nel sistema che penetrava in profondità nel sistema operativo e controllava l'accesso all'unità e al gioco. Laddove SafeDisc, ad esempio, controllava solo pochi settori nascosti su un CD, StarForce faceva tutto il possibile. Dal controllo dei ritardi di lettura dell'unità ottica (che un'immagine disco su un'unità virtuale non poteva ricreare facilmente), all'installazione di driver nascosti che impedivano l'esecuzione del gioco in caso di interferenze sospette. Ricordo che i giocatori si lamentavano del fatto che StarForce a volte causasse problemi anche su sistemi legali. Era una protezione molto invasiva che rallentava i sistemi e richiedeva l'attivazione di Internet, una novità all'epoca.

Per i cracker, l'arrivo di StarForce rappresentò una vera sfida e forse la prima seria minaccia per qualsiasi gioco rimasto intatto per molto tempo. Il primo crack riuscito della protezione di StarForce fu creato solo dopo molti mesi di sforzi. L'autore di uno dei primi crack di StarForce richiese diversi mesi di analisi e programmazione intensive per riuscirci.

Alcuni giochi dotati di StarForce (giochi Ubisoft e simili) circolavano su Internet sotto forma di "immagine disco" che bisognava montare con strumenti come Daemon Tools o Alcohol 120% e utilizzare trucchi speciali per aggirare la protezione, come l'avvio da un'unità IDE/SATA specifica o la disattivazione delle unità. C'è stato un tempo in cui non esistevano crack semplici, ma piuttosto istruzioni su come aggirare StarForce con soluzioni poco elaborate. Ma col tempo, anche StarForce ha subito un declino.

Come fanno i cracker ad affrontare sistemi DRM così complessi? La risposta sta in metodi e strumenti sempre più sofisticati per il reverse engineering. Decenni fa, gli strumenti di disassemblaggio del codice regnavano sovrani. SoftICE era molto popolare tra i cracker. Fu sostituito da OllyDbg. Oltre a questo, si affermò il leggendario IDA Pro (Interactive Disassembler) che, in combinazione con il suo modulo "Hex-Rays decompiler", consentiva un'analisi statica approfondita. Con esso, era possibile riconvertire il codice macchina in codice pseudo C, il che si rivelò molto utile per comprendere protezioni complesse.

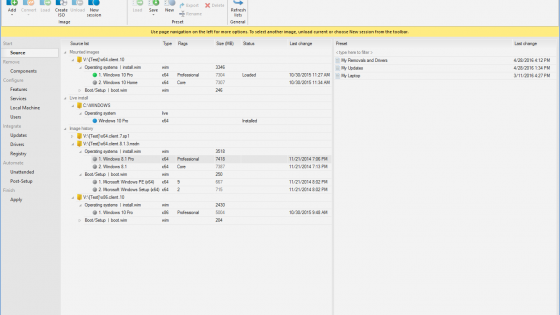

Gli strumenti più comunemente utilizzati dai cracker moderni sono IDA Pro (ora anche Ghidra open source) per il disassemblaggio e l'analisi, e debugger come OllyDbg e il suo moderno successore a 64 bit x64dbg per il tracciamento dinamico del programma. Con il loro aiuto, il cracker esamina letteralmente il codice del gioco, riga per riga, finché non trova la parte che esegue i controlli di protezione. Lì, interviene nel codice (solitamente in memoria durante il debug) e testa le modifiche per vedere se rimuovono la protezione.

Quando trova un set minimo di correzioni che disabilitano il DRM (che si tratti di ignorare il controllo del numero di serie, di disabilitare il controllo della presenza del disco o di rimuovere il limite di tempo della versione di prova), scrive queste modifiche. Viene creata una "patch" o un piccolo programma che apporterà le stesse modifiche al gioco originale per altri utenti. Questa è la parte fondamentale del crack. La patch modifica solo pochi byte nel file eseguibile del gioco, ma questi byte determinano se il gioco richiederà l'autenticazione o funzionerà senza restrizioni. Il vantaggio dei crack patch è che sono molto piccoli (solo pochi kilobyte), poiché non contengono l'intero gioco, ma solo una correzione al codice macchina nei punti in cui era presente la protezione.

Poiché gli sviluppatori di DRM sapevano che i cracker stavano gradualmente decifrando i loro schemi, tra il 2005 e il 2010 iniziarono a integrare sempre più trucchi nel loro codice di protezione, rendendo più difficile l'utilizzo degli strumenti sopra menzionati. Le protezioni iniziarono a rilevare se venivano eseguite all'interno di un debugger (e in questo caso si comportavano in modo diverso o non venivano eseguite affatto). Comparve il codice auto-rilevante. Il programma controllava il proprio codice in centinaia di punti per verificare se fosse stato modificato e, se rilevava una deviazione, generava un errore o disabilitava silenziosamente una parte del gioco.

Tecniche come il codice metamorfico e la crittografia polimorfica sono entrate a far parte del repertorio DRM. Ad esempio, il codice di sicurezza cambiava leggermente a ogni avvio (rendendolo difficile da identificare), oppure veniva crittografato in modo approfondito e decrittografato solo durante l'operazione, spesso utilizzando chiavi dinamiche legate all'hardware.

Alcuni DRM bloccavano letteralmente il gioco in una sorta di macchina virtuale (VM). Il programma di gioco veniva eseguito all'interno di un ambiente controllato in cui ogni istruzione veniva verificata da un altro livello di software. I cracker dovevano prima ingannare questa macchina virtuale per accedere al codice di gioco reale.

Gli sviluppatori gettavano continuamente tronchi sotto i piedi dei cracker. Quando pensavano di aver vinto, proponevano nuove sfide, come il controllo CRC, che faceva sì che il gioco controllasse costantemente l'integrità dei file per rilevare eventuali modifiche. Oppure, gli sviluppatori di sicurezza costruivano deliberatamente trappole fasulle, in modo che certi codici sembrassero essenziali per la protezione, quando in realtà il vero meccanismo era nascosto altrove.

I cracker risposero aggiornando i loro approcci. Per le protezioni più complesse, non era più sufficiente trovare una "singola condizione vero/falso". A volte era necessario decifrare l'intero meccanismo e scrivere strumenti personalizzati. Ad esempio, quando la protezione si estendeva a migliaia di punti del programma, creavano script che esaminavano automaticamente il codice ed eliminavano le parti protette. Ad esempio, uno di questi strumenti circolava sui forum privati della scena piratesca vent'anni fa. Era in grado di rimuovere la protezione SecuROM dal file .exe, ripristinando così una versione "pulita" del gioco senza DRM. Naturalmente, gli autori delle protezioni cambiarono metodo poco dopo.

È interessante notare che ho sentito più volte che durante questo periodo, le crack hanno persino reso alcuni giochi più veloci. Perché? Perché alcune protezioni hanno causato un calo delle prestazioni nonostante tutti i controlli. I giocatori hanno segnalato che la versione pirata del gioco girava più fluida di quella legale. Questo è accaduto, ad esempio, con Resident Evil Village (2021), dove hanno scoperto che l'edizione pirata senza DRM di Capcom e Denuvo non presentava lo stuttering che affliggeva l'originale. L'editore ha successivamente rilasciato una patch che ha migliorato le prestazioni. Naturalmente, questo non significa che la pirateria avvantaggi i giochi, ma indica un interessante effetto collaterale. A volte crackare significa anche rimuovere il ballast, il che rende il gioco meglio ottimizzato.

Denuvo ha vinto?

Intorno al 2014, un nuovo concorrente è apparso sulla scena, promettendo agli editori che avrebbe finalmente posto fine alla pirateria (almeno su PC). L'azienda austriaca ha introdotto Denuvo Anti-Tamper. Non si trattava di una classica protezione DRM nel senso di una libreria stand-alone, ma piuttosto di un'aggiunta alle protezioni esistenti (DRM di Steam, Origin...), che fungeva da strato protettivo contro la contraffazione del codice.

Denuvo collegava i giochi all'hardware del computer e creava chiavi univoche. Quando avviavi il gioco per la prima volta, si collegava automaticamente alla tua configurazione. Ogni copia del gioco riceveva un token speciale associato al processore, alla scheda grafica, alla scheda madre, ecc., e il gioco era saturo di chiamate che controllavano questo token. Il codice di Denuvo era incorporato nel gioco in così tanti punti che era quasi impossibile rimuovere la protezione senza comprometterne il funzionamento. Immagina una sorta di virtuoso intreccio di crittografia e codice, in cui le funzioni reali del gioco e i meccanismi di protezione si sovrappongono come una tovaglia tessuta. Se si stacca un filo, l'intera trama può essere distrutta.

I primi giochi Denuvo (FIFA 15 e Dragon Age: Inquisition nel 2014) sono stati un osso duro. Solo alla fine del 2014 il gruppo pirata cinese 3DM annunciò di aver craccato Denuvo e che presto ne avrebbe rilasciato uno. E così fecero, ma ci volle quasi un mese per un solo gioco, mentre in precedenza i crack erano pronti in pochi giorni.

Il leader del gruppo 3DM, noto con il soprannome Bird Sister, a inizio 2016 dichiarò addirittura di aver abbandonato Just Cause 3 e che "tra un anno o due non ci saranno più giochi free-to-play". Questa dichiarazione risuonò nei forum sulla pirateria e sui siti torrent. Molti la interpretarono come un'ammissione di sconfitta.

3DM annunciò quindi simbolicamente una moratoria di un anno sul cracking dei giochi per vedere se le vendite sarebbero migliorate senza il coinvolgimento dei pirati. Forse si trattò anche di una ritirata tattica. In quel momento, gruppi europei entrarono in scena, determinati a dimostrare che qualsiasi protezione può essere infranta prima o poi.

Il gruppo italiano CPY (Conspiracy) è diventato sinonimo di crack di successo per Denuvo nel periodo 2016-2018. Hanno raccolto il testimone dove altri avevano rinunciato. Ad esempio, il gioco Assassin's Creed: Origins (2017), che utilizzava Denuvo in combinazione con VMProtect e la protezione Uplay di Ubisoft (ovvero la tripla protezione), è fallito dopo circa tre mesi di lavoro. Hanno dedicato tre mesi a questo gioco, cosa mai vista prima, ma ci sono riusciti.

D'altra parte, gli editori all'epoca festeggiavano. Denuvo concesse loro 90 giorni durante i quali il gioco vendette bene perché non esisteva una versione pirata. Questo era in realtà il principale punto di forza di Denuvo. Non garantiscono l'impenetrabilità per sempre, ma se la protezione riesce a durare le prime settimane o mesi, quando si realizzano i profitti maggiori, ha raggiunto il suo scopo.

I cracker, tuttavia, non hanno lanciato una pistola contro il mais. Denuvo si è rivelato un osso duro da rompere, ma non indistruttibile. Nel 2017, abbiamo assistito a un'incredibile inversione di tendenza. Ciò che inizialmente era stato impenetrabile per quasi un anno stava crollando nel giro di pochi giorni o addirittura ore. Ad esempio, South Park: Scontri Di-Retti, La Terra di Mezzo: L'Ombra della Guerra, Total War: Warhammer II e FIFA 18 sono stati tutti sfondati il giorno stesso dell'uscita, nell'autunno del 2017. Questo è stato un duro colpo per Denuvo e per gli editori.

A quanto pare, i gruppi di pirati hanno decifrato l'Enigma austriaco. Non hanno rivelato come ci sono riusciti, ma a quanto pare sono riusciti ad automatizzare o accelerare notevolmente il processo di violazione di questa protezione. Probabilmente hanno costruito le proprie piattaforme di analisi avanzate in grado di tracciare l'esecuzione del codice Denuvo, forse persino di estrarre il codice di gioco decifrato dalla memoria e "pulirlo" con Denuvo. Se si deve credere alle indiscrezioni provenienti da forum chiusi, alcune versioni di Denuvo hanno adottato un approccio in cui "strumentavano" il gioco in fase di esecuzione, per così dire, lasciando che Denuvo decifrasse parti di sé stesso mentre si giocava, per poi catturare il codice scoperto e "riapplicarlo" nella versione pirata. Sembra fantascienza, ma data la velocità con cui è stato decifrato quell'anno, qualcosa del genere è quasi certamente avvenuto in background.

Oggi, Denuvo è ancora presente in molti giochi AAA, ma la sua reputazione tra i giocatori è piuttosto traballante. Molti lo detestano perché può causare problemi di prestazioni e perché blocca i giochi su un solo dispositivo, pur sapendo che nessuna protezione è perfetta a lungo termine. Un nuovo nome è emerso sulla scena: Empress, un'hacker freelance (nessuno lo sa), che tra il 2020 e il 2023 è diventata famosa per aver craccato diverse versioni successive di Denuvo da sola e sbloccato giochi come Resident Evil Village, Red Dead Redemption 2, Jedi: Survivor e altri. Nei manifesti che accompagnavano i suoi crack, Empress ha scritto, tra le altre cose, che "si diverte a distruggere Denuvo" e che lo fa perché crede che il DRM umili gli acquirenti onesti. Il suo caso illustra la sottile linea di confine tra etica e illegalità. Da un lato, le sue azioni sono ben accette dalle masse perché offrono loro giochi che a volte funzionano meglio, senza restrizioni online... ma dall'altro lato, è chiaro che si tratta di una violazione della legge e che le sue crepe consentono anche la semplice pirateria (giocare gratuitamente).

Uno dei paradossi della battaglia tra DRM e cracker è che nulla è permanente. Lo confermano gli oltre 40 anni di storia della pirateria. Tuttavia, è vero che l'arco temporale è cambiato notevolmente. Un tempo, un crack seguiva l'uscita di un gioco la sera stessa, ma oggi questa protezione è abbastanza efficace da tenere a bada i pirati per settimane, mesi o addirittura anni.

Ma è anche per questo che la natura della pirateria è cambiata. Un tempo si trattava della rapida diffusione dei giochi più popolari, ma oggi l'attenzione è forse più rivolta all'archiviazione e alla conservazione dei giochi per la storia. La scena dei cracker si è stancata di Denuvo (Empress si è recentemente ritirato), non perché non possa essere craccato, ma perché il processo è lungo e poco interessante, e il gioco potrebbe perdere rilevanza nel frattempo. Molti nuovi giochi vengono quindi piratati con ritardo o non vengono affatto rimossi, finché l'editore stesso non rimuove Denuvo, cosa che accade quando ritiene che le vendite siano diminuite e che il DRM non sia più necessario. Molti giochi hanno ricevuto un aggiornamento un anno o due dopo l'uscita che ha rimosso Denuvo, il che è una tacita ammissione che il DRM non ha più senso.

I pirati si affidano sempre più spesso a tecniche di attivazione offline e hypervisor

Il fronte più recente e tecnicamente più affascinante di questa guerra si è spinto ancora più in profondità nel cuore dell'hardware, al livello Ring-1, dove opera l'hypervisor. Mentre Denuvo e i sistemi anti-cheat tentano di controllare il sistema operativo a livello di kernel (Ring 0), i cracker moderni utilizzano tecniche che virtualizzano l'intero sistema operativo.

In questo contesto, un cracker soprannominato Voices38 ha recentemente guadagnato notorietà. È diventato famoso per essere riuscito a crackare giochi Denuvo impegnativi come Dead Space Remake e Sonic Frontiers, fornendo al contempo supporto per Linux. Il suo approccio, e quello di team come MKDEV e 0xZeOn, prevede spesso l'utilizzo di un hypervisor per osservare in modo invisibile l'esecuzione del codice.

La tecnica si basa sull'utilizzo della virtualizzazione assistita da hardware (Intel VT-x o AMD-V). Invece di un debugger classico, il cracker utilizza strumenti come HyperDbg, che operano indipendentemente dalle API del sistema operativo.

Poiché il debugger funziona a un livello inferiore rispetto al gioco e al DRM, Denuvo non può rilevarlo con i normali trucchi anti-debug. Attraverso le Extended Page Tables (EPT), un cracker può intercettare gli accessi alla memoria e modificare il codice in tempo reale senza attivare meccanismi di sicurezza. L'hypervisor può falsificare le risposte al comando CPUID o ad altri registri hardware che Denuvo utilizza per generare l'ID hardware.

Tuttavia, Voices38 e altri avvertono che questo metodo è rischioso. L'utilizzo di bypass dell'hypervisor implica che l'utente esponga l'intero hardware e sistema operativo a codice che opera al livello più basso possibile, aprendo la porta a potenziali falle di sicurezza di cui i cracker tradizionali non erano a conoscenza.

Anche le cosiddette attivazioni offline sono molto popolari all'interno di comunità come Anti-Denuvo Sanctuary. Invece di trovare modi per rimuovere completamente la protezione, questa comunità si concentra sull'attivazione offline, che consente ai giocatori di avviare i giochi senza essere costantemente connessi a piattaforme come Steam.

Il loro approccio tecnico si basa sull'utilizzo di emulatori specializzati e generatori di licenze, disponibili pubblicamente sui loro repository GitHub. Lo Steam Ticket Generator è uno strumento scritto in Rust che consente la creazione di token applicativi crittografati (EncryptedAppTicket). Questo token convince Denuvo che il gioco è stato ufficialmente attivato sull'hardware dell'utente.

Goldberg Fork è una versione modificata dell'emulatore API di Steam che, se combinato con un token generato, consente di giocare senza avviare il client Steam. Ubi-dbdata è un emulatore specializzato per l'implementazione di Denuvo di Ubisoft, che simula il file dbdata.dll, consentendo così di aggirare i loro specifici controlli di sicurezza.

Le serrature esisteranno sempre, ma esisteranno anche i fabbri.

Il percorso dalle prime crepe nei computer a 8 bit ai sofisticati interventi in Denuvo è lungo e costellato di storie di genialità, perseveranza e vendetta.

La guerra tra loro continua, da qualche parte negli angoli nascosti di internet, lontano dagli occhi del pubblico, finché forse un giorno non emergerà di nuovo la notizia che il gioco XYZ è stato craccato il giorno dell'uscita. A quel punto, i pirati rideranno mentre l'editore si gratterà la testa dalla rabbia. E il ciclo continuerà all'infinito.