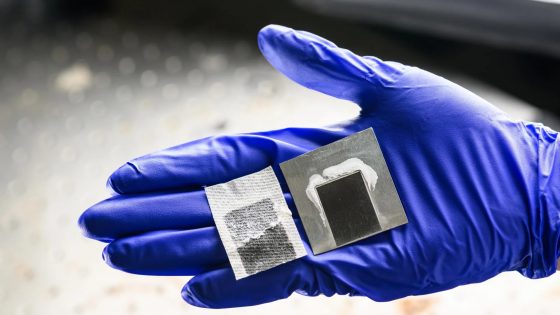

Avec un ordinateur quantique, vous pouvez obtenir une clé privée en 45 minutes.

Lelli a utilisé un ordinateur quantique accessible au public dans le cloud pour dériver la clé privée correspondante à partir de la clé publique en environ 45 minutes. Il a utilisé une variante de l'algorithme de Shor qui cible le problème du logarithme discret sur les courbes elliptiques (ECDLP), la base mathématique sur laquelle reposent les signatures numériques de Bitcoin et d'Ethereum.

Cette performance représente une augmentation de 512 fois de la complexité de l'espace de recherche par rapport au précédent record (clé de 6 bits) établi par Steve Tippeconnic en septembre 2025.

Le Bitcoin est-il déjà menacé ?

Bien qu'il s'agisse d'une avancée scientifique significative, la sécurité actuelle des cryptomonnaies demeure solide. La différence entre les clés de 15 bits et de 256 bits utilisées par Bitcoin est énorme : une clé de 15 bits ne possède que 32 768 combinaisons possibles, tandis qu'une clé de 256 bits en offre un nombre inimaginable (environ $10^{77}). Cela nécessiterait des millions de qubits logiques stables.

Lelli n'avait besoin que de 27 qubits physiques pour l'attaque, alors que les estimations pour casser une véritable clé de 256 bits varient de 10 000 à 500 000 qubits physiques, en fonction de l'architecture matérielle.

Un avertissement pour l'avenir

Alex Pruden, PDG de Project Eleven, a déclaré que ce résultat témoigne de la rapidité des progrès. Le fait que l'attaque ait été menée sur du matériel hébergé dans le cloud, et non dans un laboratoire national fermé, démontre que les obstacles à la réalisation concrète de telles attaques s'amenuisent rapidement. Des géants de la technologie comme Google se sont déjà fixé pour objectif d'atteindre la sécurité quantique d'ici 2029, ce qui souligne l'urgence de la transition vers la cryptographie post-quantique.